В данной статье мы рассмотрим основные возможности шлюза безопасности электронной почты Kaspersky Secure Mail Gateway (в дальнейшем — KSMG): какие компоненты присутствуют в системе и как они защищают почтовый трафик, базовую конфигурацию почтовой системы с KSMG. Посмотрим на основные настройки, веб-интерфейс в целом и проведем тесты.

Электронная почта — основной канал, по которому в корпоративные системы проникает вредоносное ПО, угрожающее IT-безопасности бизнеса. Чаще всего злоумышленники используют методы социальной инженерии, чтобы завоевать доверие получателя и мотивировать его сделать то, что делать не рекомендуется.

KSMG эффективно борется с фишингом, попытками компрометации корпоративной электронной почты, шифровальщиками и даже продвинутыми атаками по электронной почте. Безопасный шлюз действует на ранних этапах цепочки поражения, пока угрозы не привели к инцидентам и не причинили ущерба. Благодаря этому эффективно снижается риск атаки, а сотрудники не отвлекаются на ненужную дополнительную работу. Интеллектуальная обработка данных осуществляется на всех уровнях защиты, подкрепленных технологией машинного обучения. Применение разных моделей машинного обучения, песочницы и облачной репутационной системы позволяет правильно фильтровать сообщения электронной почты, отделяя нужные от опасных.

Заранее оговоримся, что речь будет идти именно о версии Kaspersky Secure Mail Gateway 2.0, так как она претерпела множество положительных изменений и на данный момент является флагманской версией продукта.

Какие технологии KSMG защищают почту?

Kaspersky Secure Mail Gateway — это полностью интегрированное решение, объединяющее систему электронной почты и средства ее защиты, в составе готового к использованию виртуального устройства безопасности.

В основные функции защиты электронной почты входит:

-

Выполнение Антивирусной проверки сообщений: проверять сообщения на наличие вирусов и вредоносных программ, макросов (например, файлов форматов Microsoft Office с макросами); зашифрованных объектов, архивов (в том числе распознавать типы файлов внутри архивов и составных объектов).

-

Выполнение проверки сообщений модулем Анти-Спам: проверять сообщения на наличие спама, предполагаемого спама, массовых рассылок (в том числе с использованием технологии распознавания поддельных доменов и проверки репутации IP-адресов), обнаруживать сообщения с Юникод-спуфингом.

-

Выполнение проверки сообщений модулем Анти-Фишинг.

-

Выполнение проверки сообщений на наличие вредоносных или рекламных ссылок, а также ссылок, относящихся к легальному ПО.

-

Выполнение контентной фильтрации сообщений, в том числе по типу вложений (KSMG позволяет определять истинный формат и тип вложения, независимо от его расширения).

-

Проверка подлинности отправителей сообщений с помощью технологий SPF, DKIM и DMARC.

Базовая конфигурация почтовой системы с KSMG

Предположим, имеется почтовый сервер, на который простой трансляцией адресов реализован доступ к 25 порту. Вся почта, приходящая на домен организации, сразу попадает на сервер в почтовые ящики пользователей. Данная конфигурация является типичной и самой опасной, поэтому внедрение KSMG будет наилучшим вариантом.

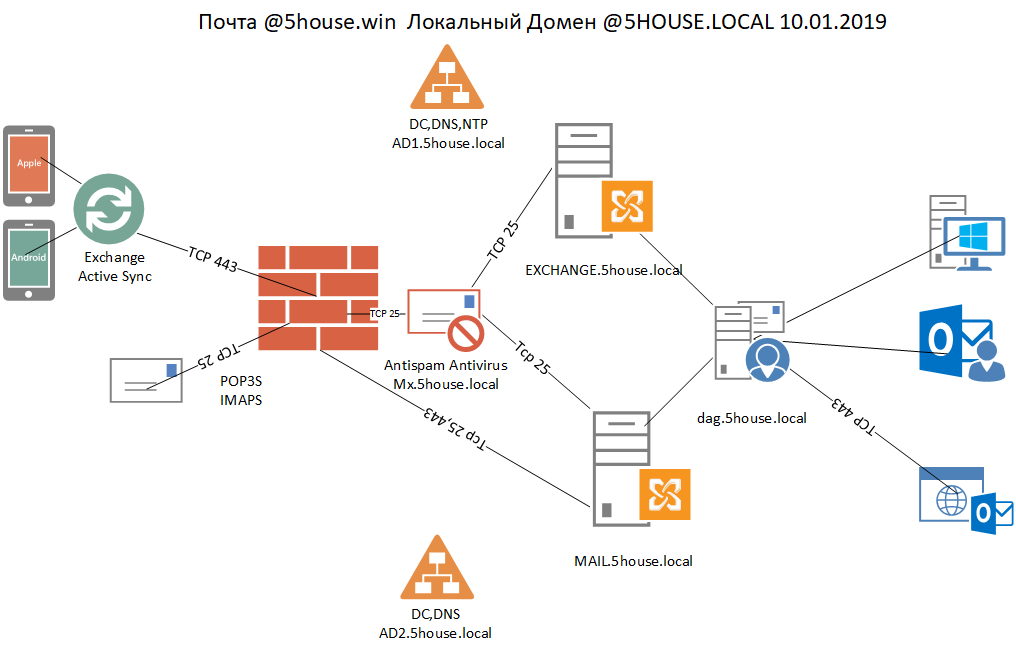

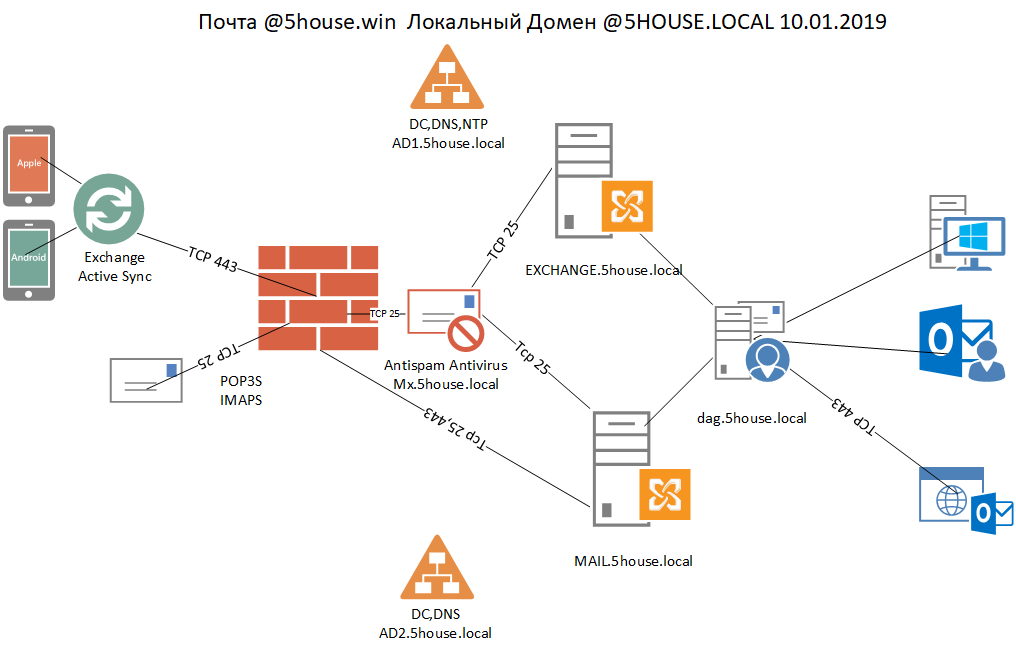

Шлюз безопасности KSMG ставится «в разрез» между внешней сетью и вашим почтовым сервером. Он принимает письмо извне, обрабатывает и далее по цепочке передает в почтовую систему конечным адресатам. Схема базовой конфигурации для защиты входящей почты может выглядеть таким образом:

Для внедрения Kaspersky Security Mail Gateway требуется развернуть подготовленный образ в формате ISO на виртуальную машину (поддерживаются гипервизоры VMware ESXi и Microsoft Hyper-V) и произвести базовую настройку. Настройки по умолчанию уже обеспечивают стандартный уровень защиты и поэтому много времени развертывание не занимает.

Установка и первоначальная настройка KSMG

При развертывании образа ISO в виртуальной машине вам предложат пройти мастер настройки в псевдовизуальном консольном интерфейсе. Данный процесс особых сложностей вызвать не должен, поэтому этот этап мы опустим и перейдем к базовой настройке через веб-интерфейс.

В конце развертывания в консольном окне вам покажет QR-код с информацией о хосте, а также в текстовом виде IP адрес сервера, порт взаимодействия с кластером, отпечаток хоста (fingerprint).

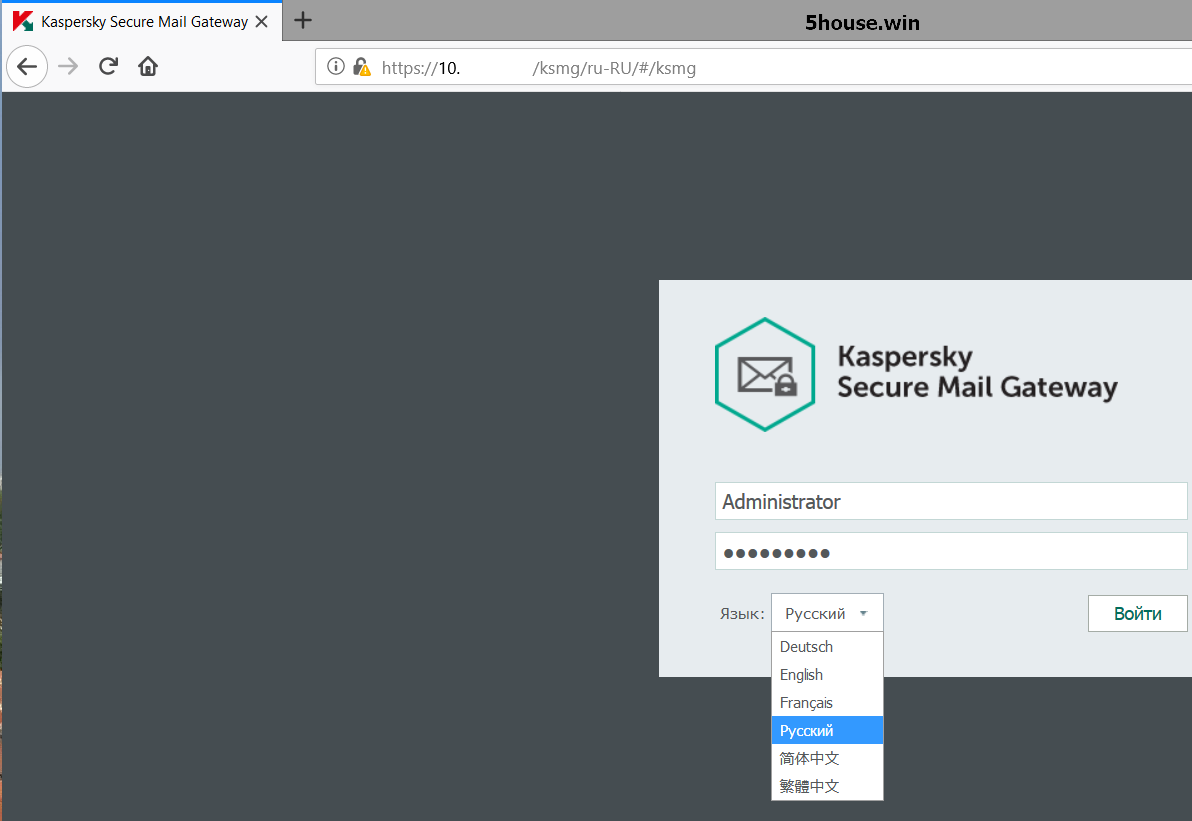

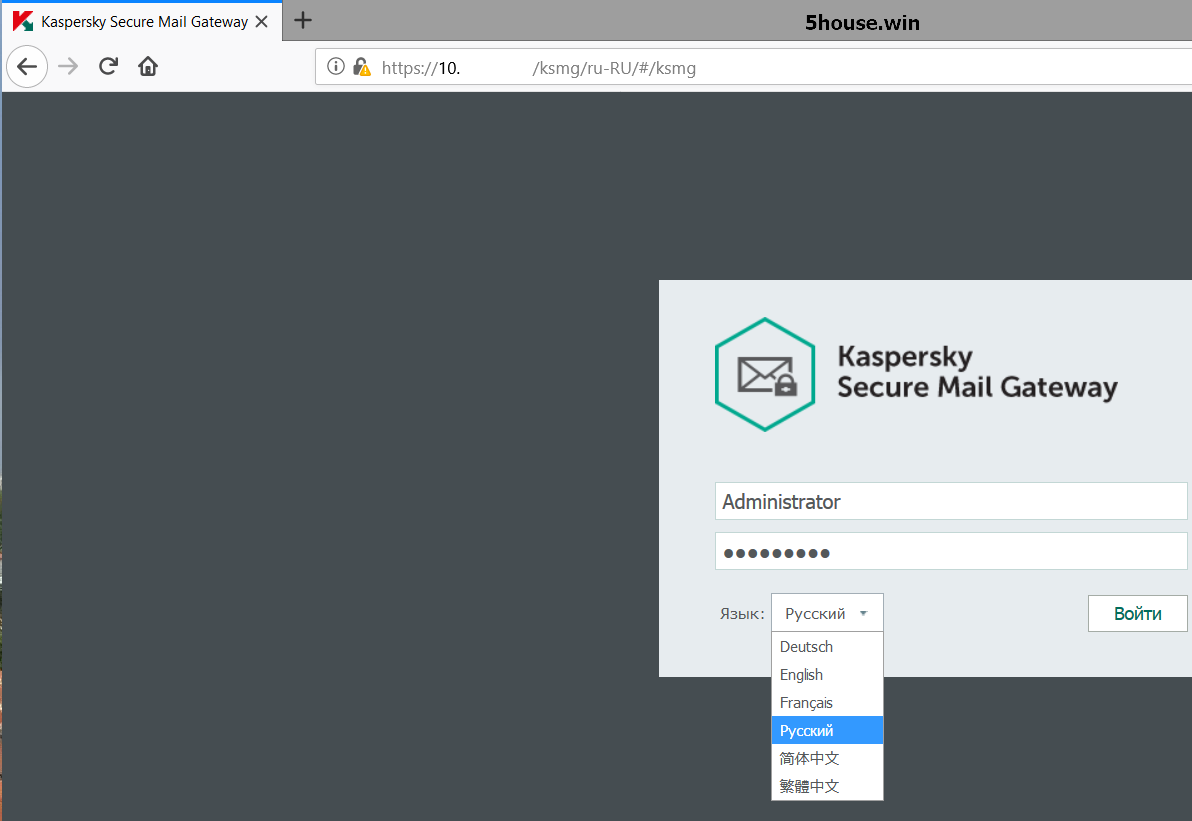

Для доступа в веб-интерфейс перейдем по адресу сервера через HTTPS, введем имя пользователя Administrator и пароль, указанный при установке.

Перед нами откроется панель мониторинга следующего вида:

Для переключения языка интерфейса необходимо нажать слева внизу на профиль пользователя (в данном случае Administrator) и выбрать нужный язык из списка.

Лицензирование

Первым делом необходимо подставить активную лицензию. Для этого перейдем в раздел Параметры -> Общее -> Лицензирование и нажмем «Добавить лицензионный ключ»:

В зависимости от типа поставки вы можете добавить код активации (для активации нужен доступ к серверам Лаборатории Касперского) или файл ключа.

После добавления убедитесь, что статус лицензионного ключа на узле «Действующая лицензия»:

Дата и время

Следующим этапом в том же разделе «Общие» -> «Дата и время» проверим настройки часового пояса:

В случае необходимости вы можете синхронизировать время с корпоративным или внешним NTP-сервером.

Обновление баз

Далее перейдем в раздел «Внешние службы» -> «Обновление баз» и нажмем «Обновить базы».

После первого обновления баз необходимо выполнить перезагрузку Управляющего узла. Перейдем в раздел «Узлы» и нажмем на строку с Управляющим узлом -> Перезагрузить -> OK.

После перезагрузки сервера, снова авторизуйтесь под администратором и убедитесь, что подразделы Обновление баз и Лицензирование имеют статус «Без ошибок».

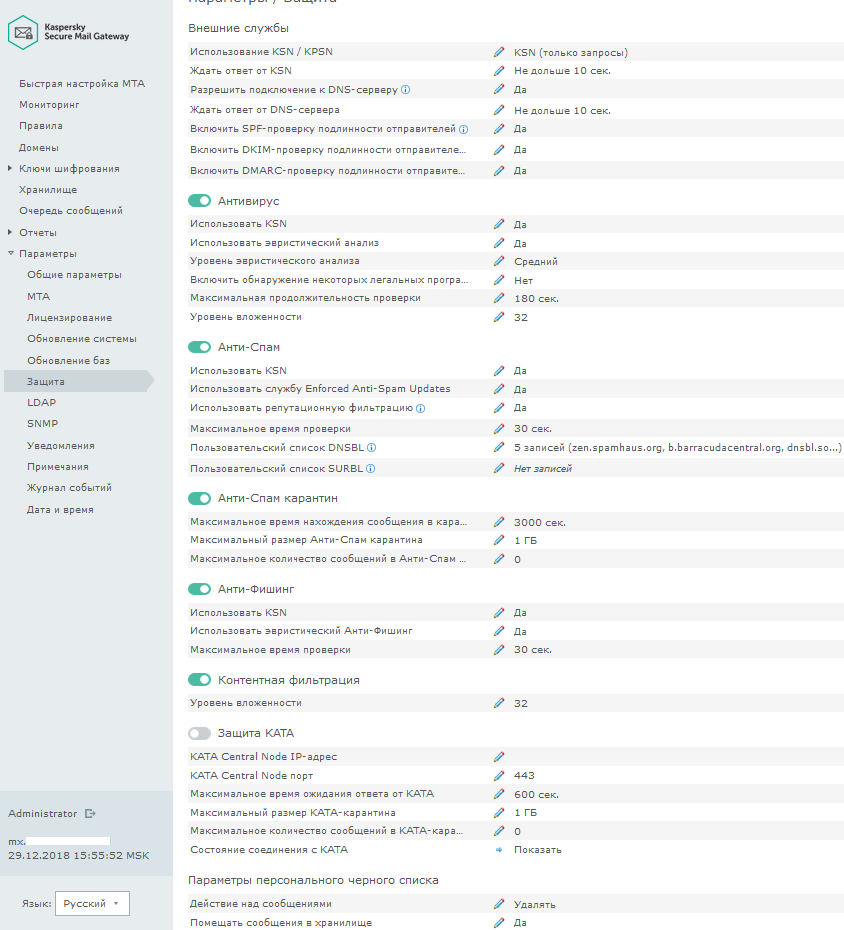

Интеграция с KSN/KPSN

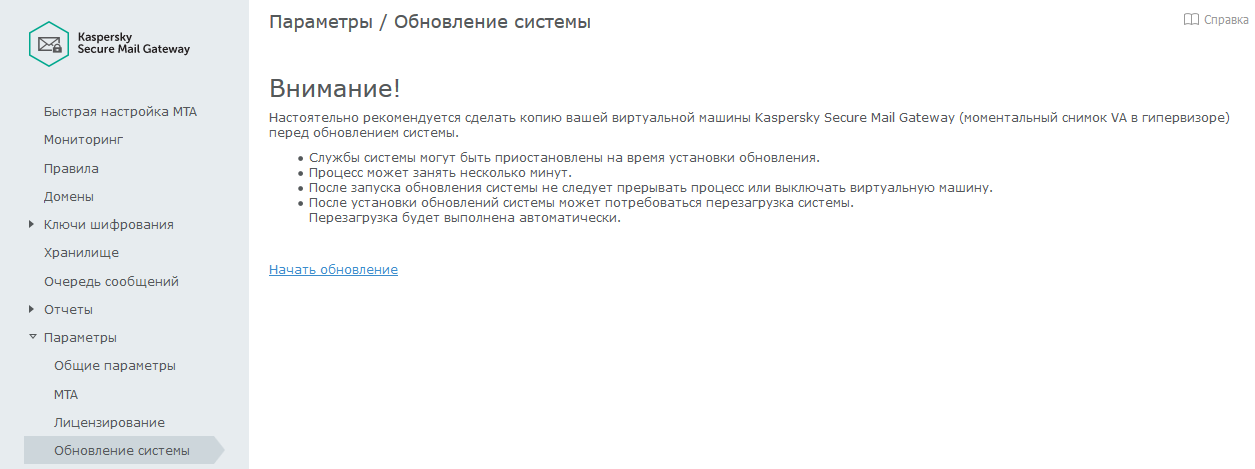

Базы сигнатур обновляются с определенной периодичностью и могут быть не всегда актуальны. Kaspersky Security Network (KSN) создана для получения и обработки данных о киберугрозах со всего мира, которые затем преобразуются в актуальные аналитические данные об угрозах. Благодаря этой интеграции шлюз безопасности KSMG может передавать элементы в платформу KSN, данные в которой обновляются в реальном времени, и получать актуальные вердикты.

Взамен на получение информации об угрозах из KSN, Kaspersky собирает анонимизированную информацию об элементах, которые вы посылаете в KSN, и использует её для совершенствования сети. В случае, если вам запрещено отправлять информацию об элементах наружу, вы можете развернуть в своей инфраструктуре Kaspersky Private Security Network. KPSN это аналог KSN, который предназначен для изолированных сетей. Его отличие от KSN в том, что он не передает информацию о ваших элементах во вне вашей инфраструктуры. KPSN интегрируется с семейством продуктов Лаборатории Касперского и может быть использован не только с шлюзом безопасности KSMG.

Включение интеграции KSN/KPSN СИЛЬНО повышает уровень защиты к уязвимостям нулевого дня.

Мы рассмотрим включение интеграции именно с KSN.

В этом же разделе «Внешние службы» перейдем в «KSN/KPSN». Во вкладке «Параметры KSN/KPSN» необходимо выбрать из выпадающего меню «Использование KSN/KPSN» — KSN:

После сохранения убедитесь, что во вкладке «Состояние соединения с KSN/KPSN» статус соединения для вашего узла — Без ошибок.

Добавление домена и маршрутов

Один из главных пунктов настройки шлюза — это настройка Mail Transfer Agent. В KSMG в качестве MTA используется Postfix и веб-интерфейс позволяет производить тонкие настройки без необходимости подключения к консоли.

Для корректной работы шлюза необходимо добавить локальный домен, на который будет приходить почта пользователей. В качестве примера добавим домен cgp.tssolution.ru и он будет обслуживаться далее сервером Communigate Pro, который будет выступать в качестве локального почтового сервера для пользователей.

Перейдем к основным параметрам в разделе «Встроенный MTA».

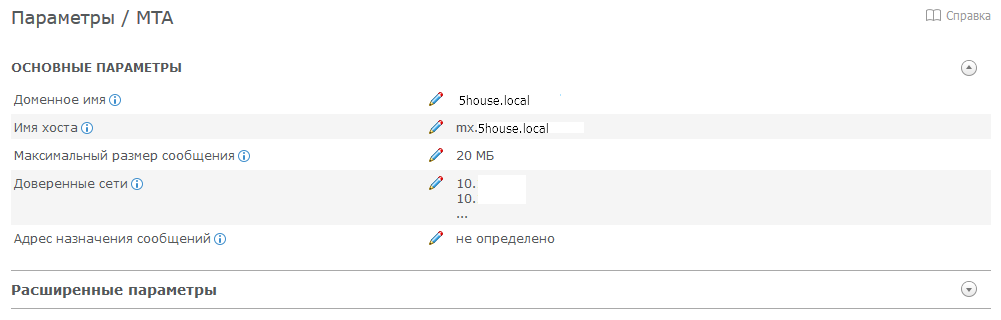

Заполним основные параметры:

-

Имя домена: основное доменное имя, которое будет использоваться для всех узлов кластера. В данном случае выберем tssolution.ru.

-

Имя хоста: введите полное доменное имя Kaspersky Secure Mail Gateway. В данном случае укажем mx1.tssolution.ru.

-

Доверенные сети: адреса, подсети внутренних почтовых серверов или других внутренних систем, которые должны иметь возможность отправлять почту по SMTP через шлюз. В примере у нас имеется только почтовый сервер Commnigate Pro, который имеет адрес 10.10.30.43, поэтому он указан.

Теперь перейдем в этом же разделе «Встроенный MTA» в подраздел «Домены». Здесь мы можем указывать различные настройки маршрутизации для внутренних и внешних доменов. Нажмем «Добавить домен» и укажем параметры для cgp.tssolution.ru:

-

Тип записи: домен, cgp.tssolution.ru;

-

Локальный домен: да;

-

Маршрутизация: да, и тут необходимо указать адрес внутреннего почтового сервера. Вы можете использовать доменное имя вместо IP адреса. Для этого дополнительно включите «Поиск MX-записей DNS».

Если никаких ошибок в процессе не возникло, то базовую настройку на этом можно считать оконченной.

Тестирование

Для проверки работы настроенного шлюза можно использовать программу SwithMail. Её можно использовать и в терминальном режиме, передавая ей параметры, но мы перейдем к визуальному интерфейсу. Тестирование будем проводить на специально подготовленных зловредных сообщениях и посмотрим, как в интерфейсе KSMG отображаются данные о них.

Заполним параметры отправителя и в качестве сервера почты укажем шлюз KSMG:

Отправку будем осуществлять на адрес postmaster@cgp.tssolution.ru, пользователь postmaster существует в системе Communigate Pro и имеет почтовый ящик.

Тестирование вредоносным ПО

Прикрепим тестовый заархивированный файл EICAR, который имитирует вредоносное ПО.

Укажем тему и содержимое:

Отправим сообщение используя кнопку «Test settings» и получим ответ от сервера:

Сообщение было заблокировано по соображениям безопасности. KSMG сразу же распознал угрозу и заблокировал отправку. Вы можете изменить поведение по умолчанию в разделе «Правила» через веб консоль KSMG.

В веб консоли KSMG в разделе «События» мы можем увидеть письмо и открыть дополнительную информацию:

Из дополнительной информации мы видим по какому правилу было заблокировано письмо и какими модулями, в данном случае на тестовое вредоносное ПО Eicar сработали модули Анти-Спам и Анти-Фишинг. При этом Антивирус и Контентная фильтрация не стали проверять письмо, так как вердикт уже был сформирован и перегружать систему лишними проверками смысла не было.

Тестирование спам сообщением

Проводить тест будем тем же методом, только в программе SwithMail вместо вложения укажем в теле письма определенно сформированную строку из символов Eicar.

В таком случае получаем сообщение об успешной отправке:

Пользователю приходит сообщение с измененным заголовком, указывающее, что письмо было расценено как спам:

В веб консоли KSMG мы можем увидеть, что сообщение было пропущено получателю и что ни один модуль (кроме Анти-Спама) ничего не нашел в сообщении:

Панель мониторинга

Как только через систему KSMG начнут проходить сообщения, можно будет отслеживать статистику и получать графики по трафику на панели мониторинга:

Панель мониторинга можно настраивать по своему усмотрению: добавлять/изменять/удалять графики, менять типы графиков, менять расположение плиток и т.п.

Выводы

Kaspersky Secure Mail Gateway — мощный инструмент по защите почтового трафика, обладающий всеми необходимыми компонентами для создания надежной защиты от большинства вредоносных атак. Благодаря возможности интеграции с платформой Kaspersky Anti Targeted Attack можно не только использовать почтовые системы как дополнительный источник информации для обнаружения целенаправленных атак, но также блокировать дальнейшее распространение сообщений с опасным содержимым в зависимости от результатов глубокого анализа Kaspersky Anti Targeted Attack Platform.

Помимо затронутых, можно отметить следующие возможности системы KSMG:

-

Обнаружение скриптов;

-

Проверка архивов;

-

Управление электронной почтой с проверкой подлинности;

-

Интеграция с SIEM-системами;

-

Система управления доступом на основе ролей;

-

Гибкая настройка правил;

-

Черные и белые списки;

-

Персональные настройки для пользователей;

-

Интеграция с Active Directory;

-

Кластерная архитектура и централизованное управление кластером;

-

Встроенное резервное копирование;

-

Мониторинг очереди сообщений;

-

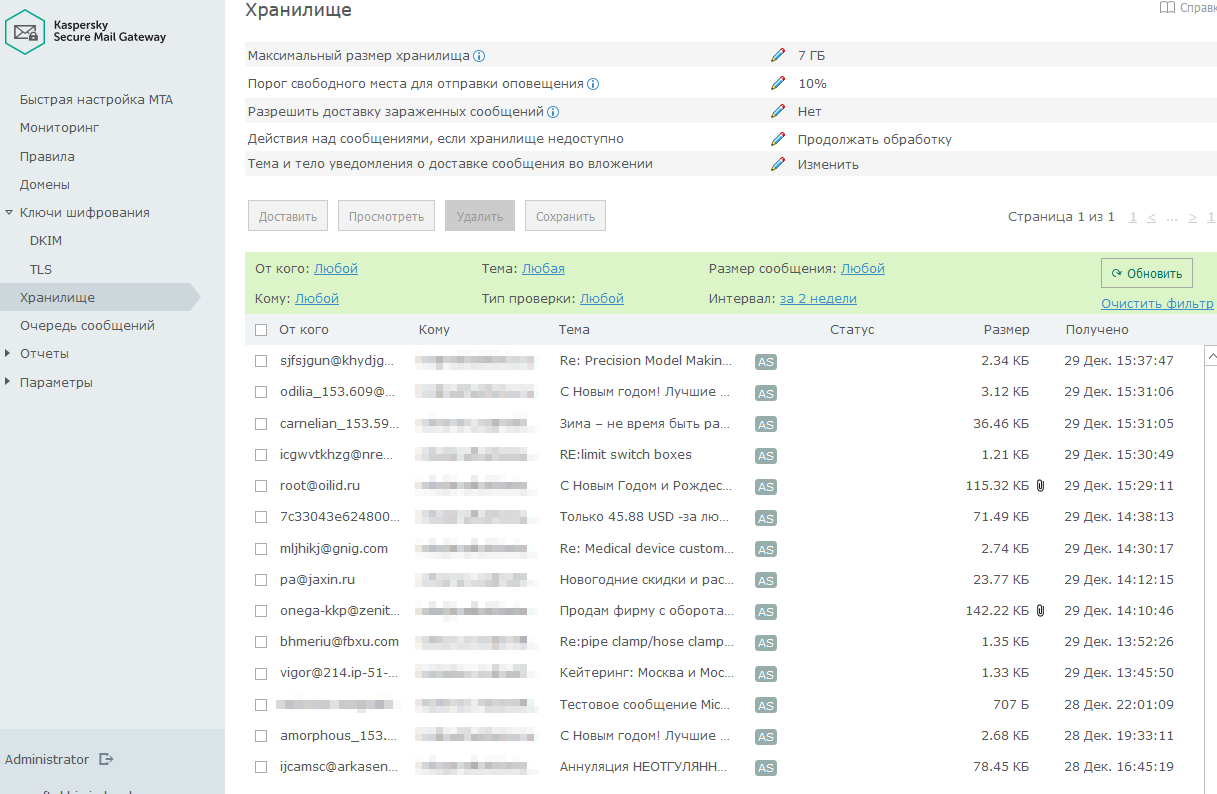

Хранилище для карантина;

-

Отчетность.

Это комплексное решение класса SEG (Secure Email Gateway способно распознать опасные сообщения электронной почты и заблокировать их прежде, чем они достигнут получателя.

Авторы статьи: Инженеры TS Solution

В данной статье мы рассмотрим основные возможности шлюза безопасности электронной почты Kaspersky Secure Mail Gateway (в дальнейшем — KSMG): какие компоненты присутствуют в системе и как они защищают почтовый трафик, базовую конфигурацию почтовой системы с KSMG. Посмотрим на основные настройки, веб-интерфейс в целом и проведем тесты.

Электронная почта — основной канал, по которому в корпоративные системы проникает вредоносное ПО, угрожающее IT-безопасности бизнеса. Чаще всего злоумышленники используют методы социальной инженерии, чтобы завоевать доверие получателя и мотивировать его сделать то, что делать не рекомендуется.

KSMG эффективно борется с фишингом, попытками компрометации корпоративной электронной почты, шифровальщиками и даже продвинутыми атаками по электронной почте. Безопасный шлюз действует на ранних этапах цепочки поражения, пока угрозы не привели к инцидентам и не причинили ущерба. Благодаря этому эффективно снижается риск атаки, а сотрудники не отвлекаются на ненужную дополнительную работу. Интеллектуальная обработка данных осуществляется на всех уровнях защиты, подкрепленных технологией машинного обучения. Применение разных моделей машинного обучения, песочницы и облачной репутационной системы позволяет правильно фильтровать сообщения электронной почты, отделяя нужные от опасных.

Заранее оговоримся, что речь будет идти именно о версии Kaspersky Secure Mail Gateway 2.0, так как она претерпела множество положительных изменений и на данный момент является флагманской версией продукта.

В данной статье мы рассмотрим основные возможности шлюза безопасности электронной почты Kaspersky Secure Mail Gateway (в дальнейшем — KSMG): какие компоненты присутствуют в системе и как они защищают почтовый трафик, базовую конфигурацию почтовой системы с KSMG. Посмотрим на основные настройки, веб-интерфейс в целом и проведем тесты.

Электронная почта — основной канал, по которому в корпоративные системы проникает вредоносное ПО, угрожающее IT-безопасности бизнеса. Чаще всего злоумышленники используют методы социальной инженерии, чтобы завоевать доверие получателя и мотивировать его сделать то, что делать не рекомендуется.

KSMG эффективно борется с фишингом, попытками компрометации корпоративной электронной почты, шифровальщиками и даже продвинутыми атаками по электронной почте. Безопасный шлюз действует на ранних этапах цепочки поражения, пока угрозы не привели к инцидентам и не причинили ущерба. Благодаря этому эффективно снижается риск атаки, а сотрудники не отвлекаются на ненужную дополнительную работу. Интеллектуальная обработка данных осуществляется на всех уровнях защиты, подкрепленных технологией машинного обучения. Применение разных моделей машинного обучения, песочницы и облачной репутационной системы позволяет правильно фильтровать сообщения электронной почты, отделяя нужные от опасных.

Заранее оговоримся, что речь будет идти именно о версии Kaspersky Secure Mail Gateway 2.0, так как она претерпела множество положительных изменений и на данный момент является флагманской версией продукта.

https://www.kaspersky.ru/small-to-medium-business-security/mail-security-appliance

https://support.kaspersky.ru/ksmg

Логическая схема интеграции ksmg в почтовую среду организации , рекомендуется зона DMZ

1)Качаем https://www.kaspersky.ru/small-to-medium-business-security/downloads/mail-server

2)Установка Kaspersky Secure Mail Gateway минимум 100gb hdd / cpu 4 core /4gb ram

3)Читаем лицензионное соглашение

4)Выбор дискараздела для установки

5)Создание загрузочной области

6)Выбор языка лицензионного соглашения для KSN

7)Текст лицензии KSN

8)Режим для работы в ограниченной сети — dmz

9)Ещё лицензионное соглашение ksn

10)Выбираем язык ввода клавиатуры

11)Выберем часовой пояс и страну

12)Проверка часовой зоны и региона

13)Укажем имя хоста (mx.contoso.local)

14)Настройка сетевого адаптера и ip адреса

15)Настройка роут маршрута сети

16)Настройка получения адресов DNS

17)DNS

18)Проверка параметров сети

19)Установка пароля администратора Administator , web консоли

20)Установка пароля admin, на терминальный ssh доступ (есть поле для проверка написания и языка)

21)Укажем почту администратора

22)Включим удаленное централизованное управление KL Nagent ( Kaspersky Lab’s Kaspersky Network Agent)

23)Запоминаем ip address для web,ssh подключения

24)тест подключения по ssh

25)Подключение по https к web консоли

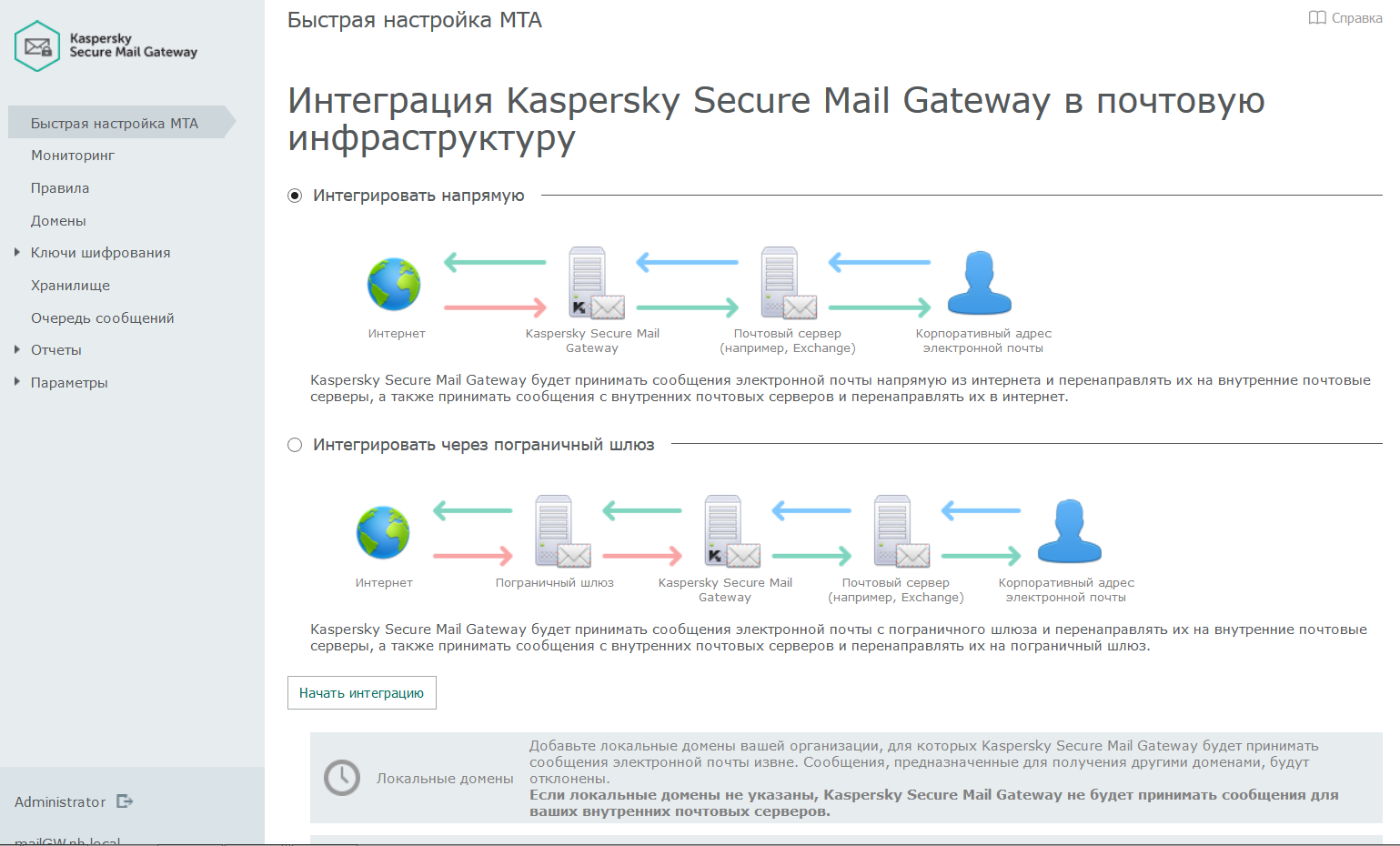

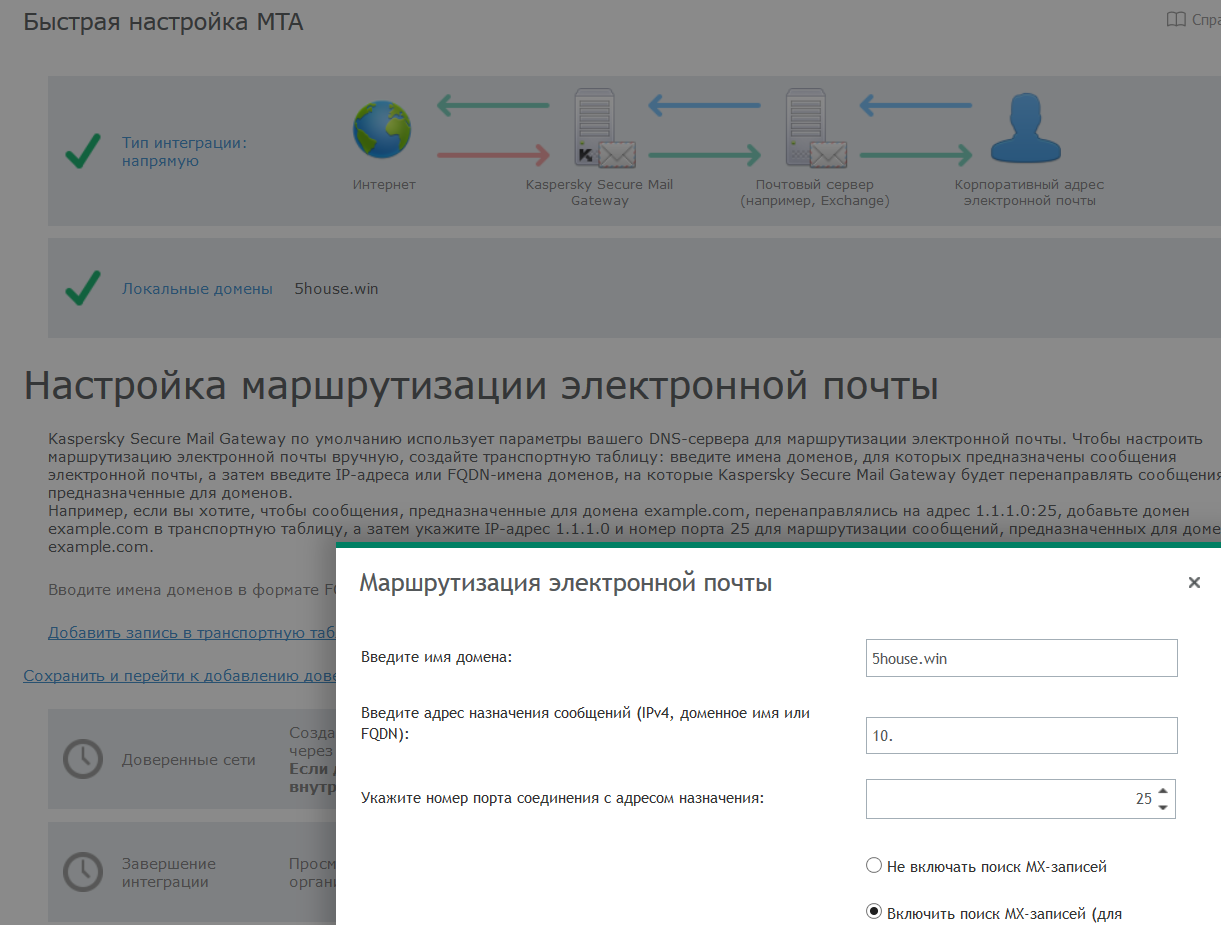

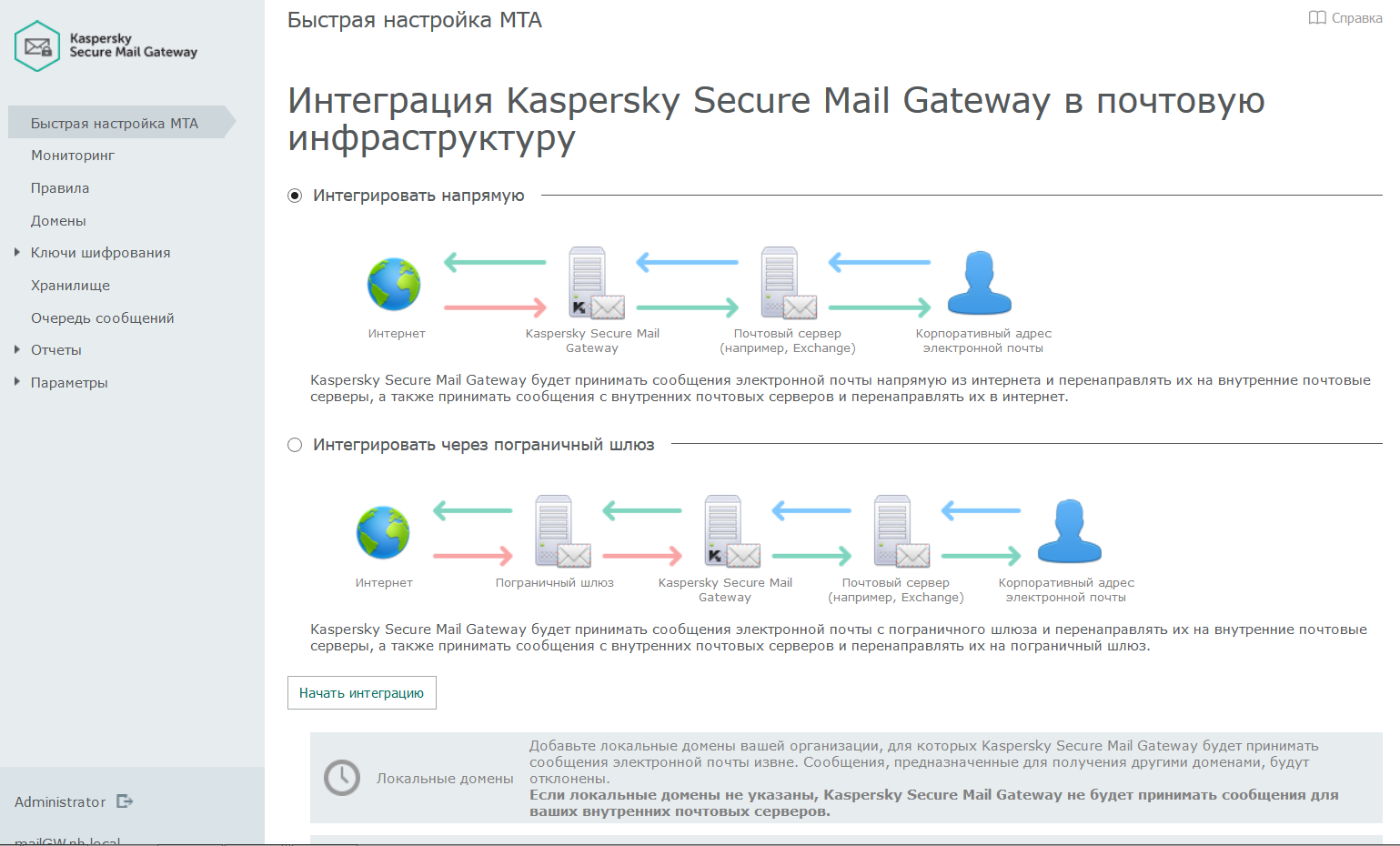

26)Быстрая настройка Kaspersky Secure Mail Gateway

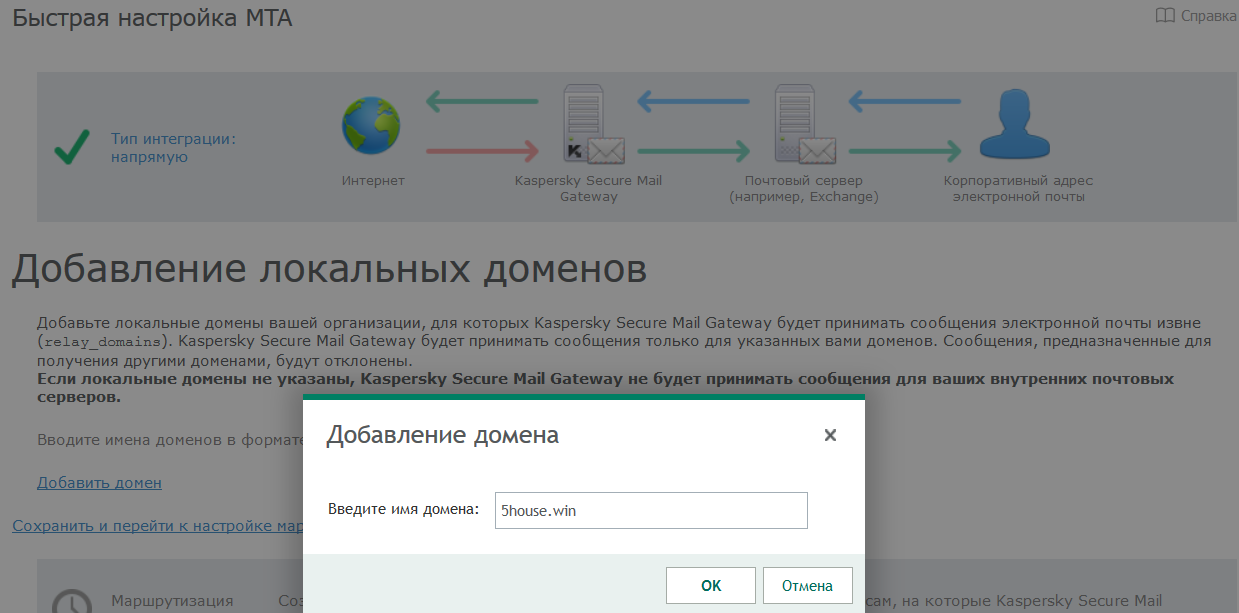

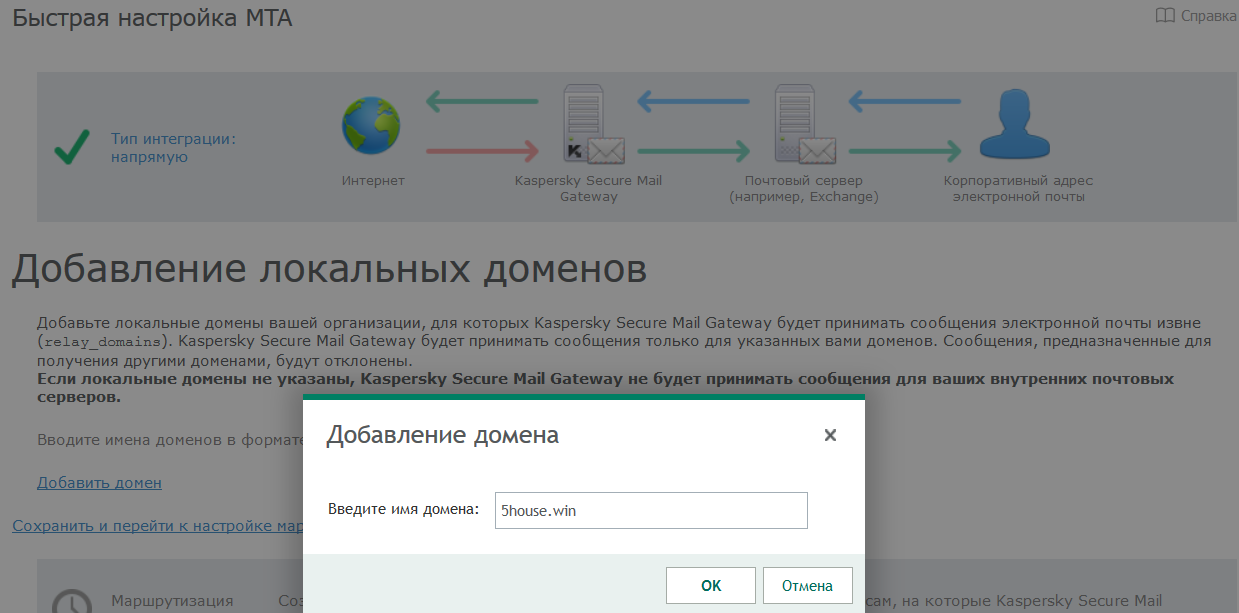

27)Добавление домена органиазции 5house.win

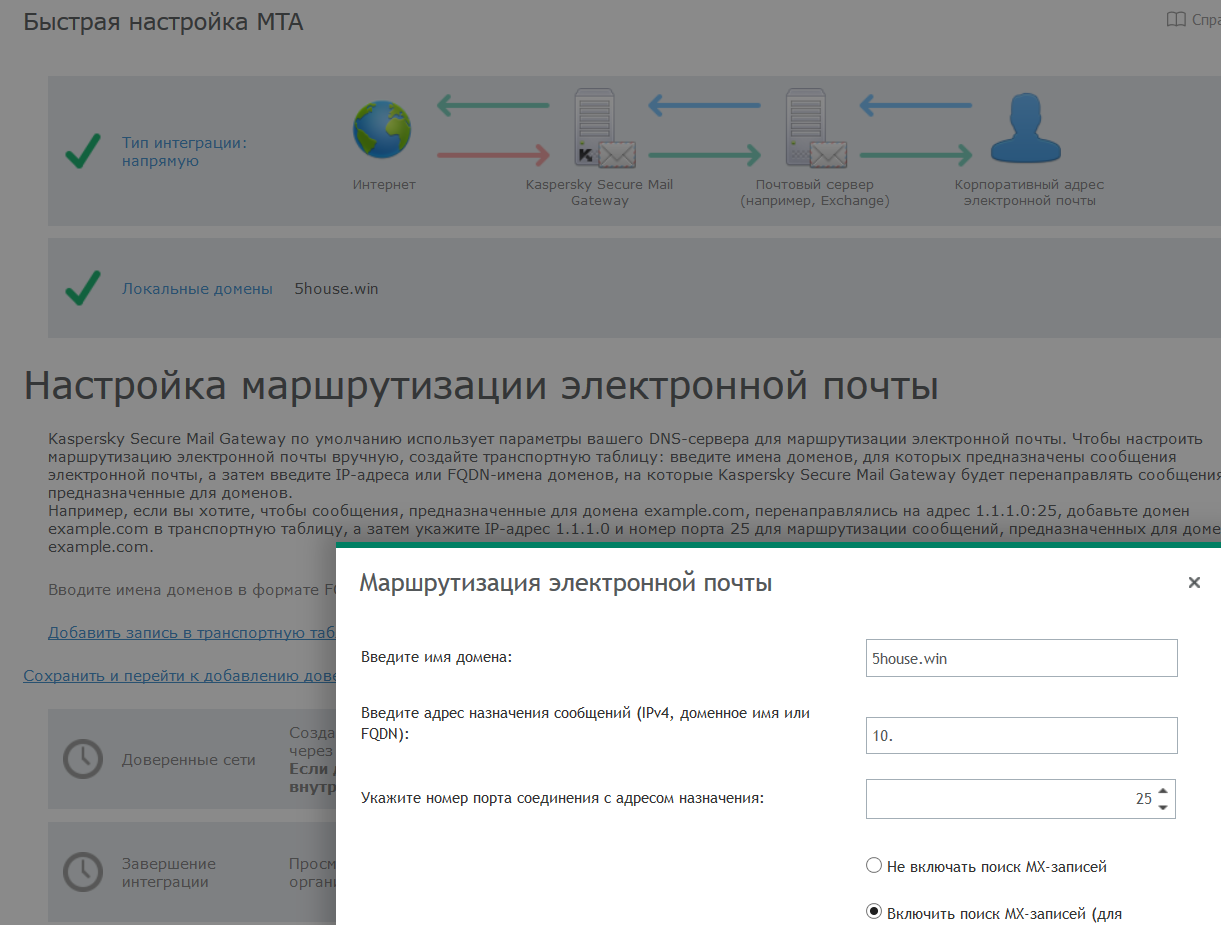

28)Настройка маршрутизации локальной почты

Укажем адрес локальных серверов smtp ip , mx

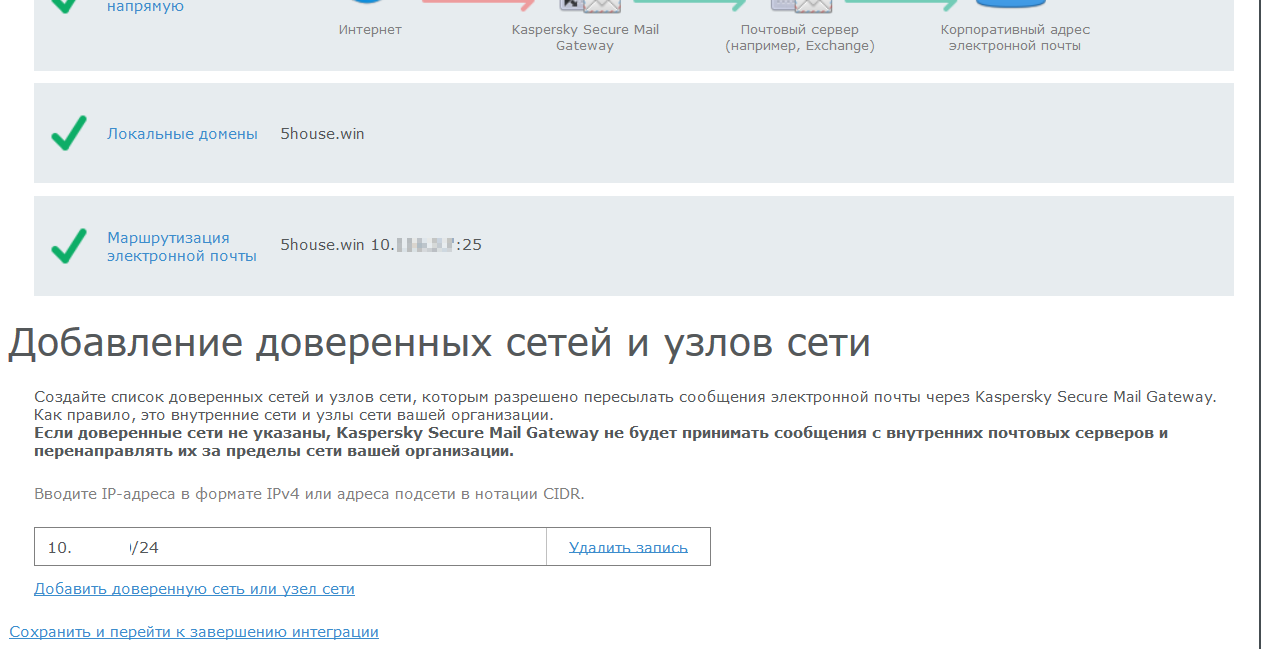

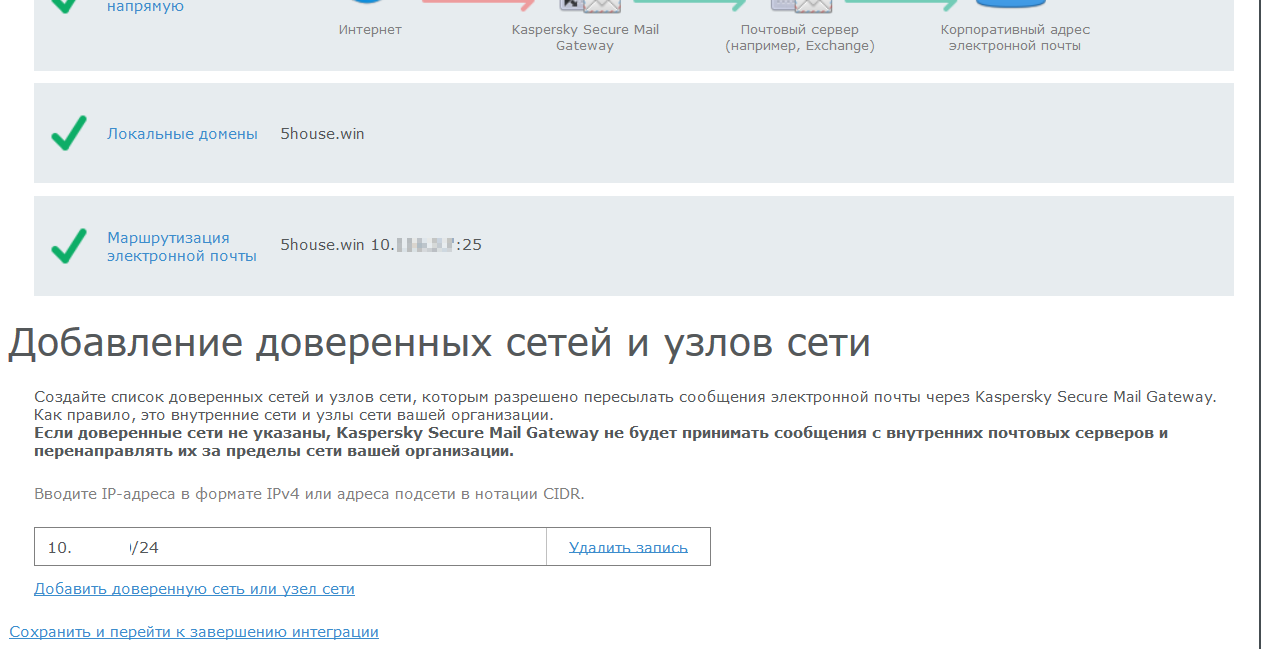

29)Добавление доверенных сетей и узлов сети

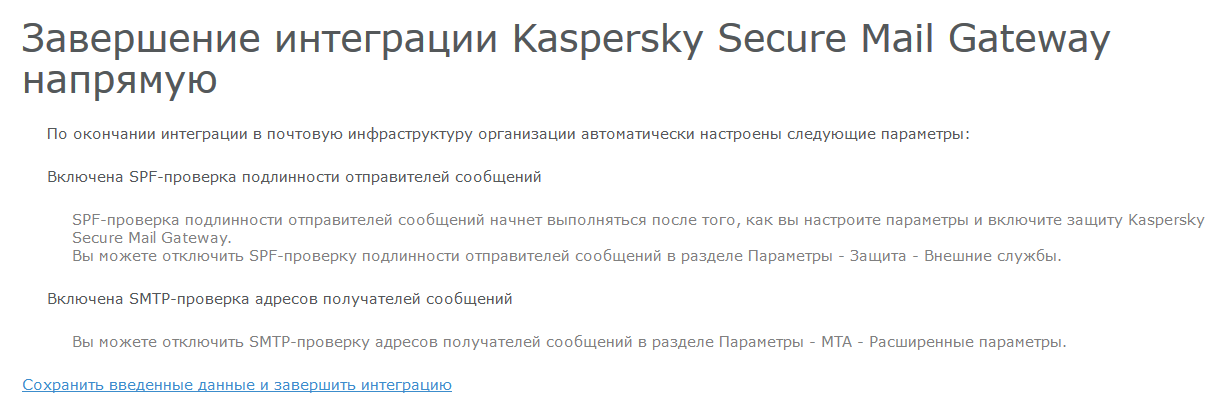

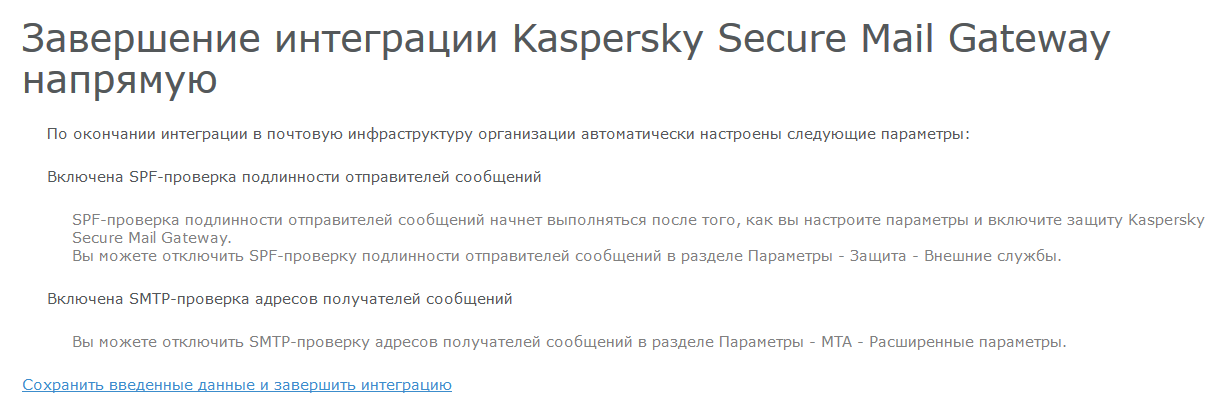

30)Завершение интеграции на прямую

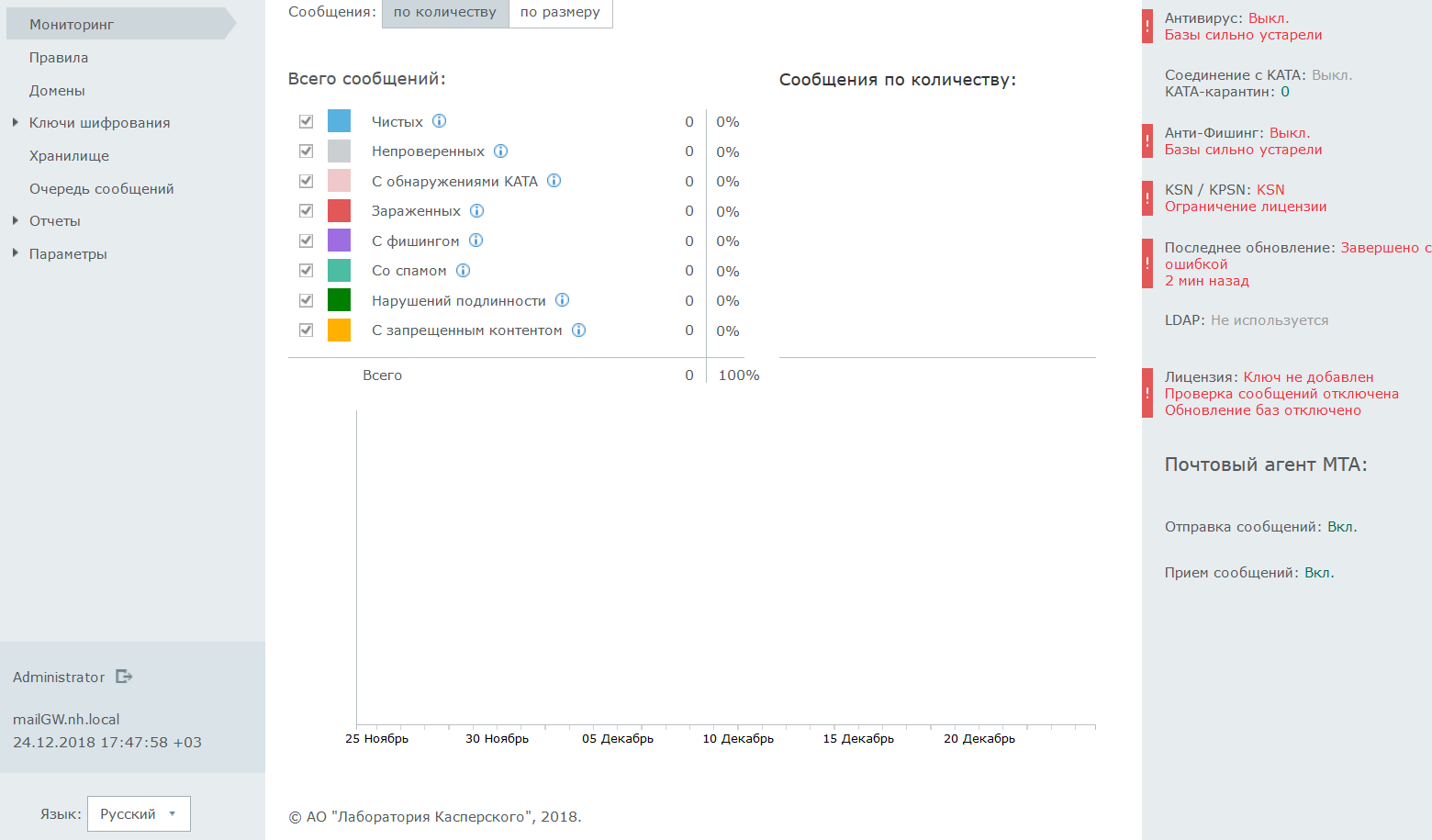

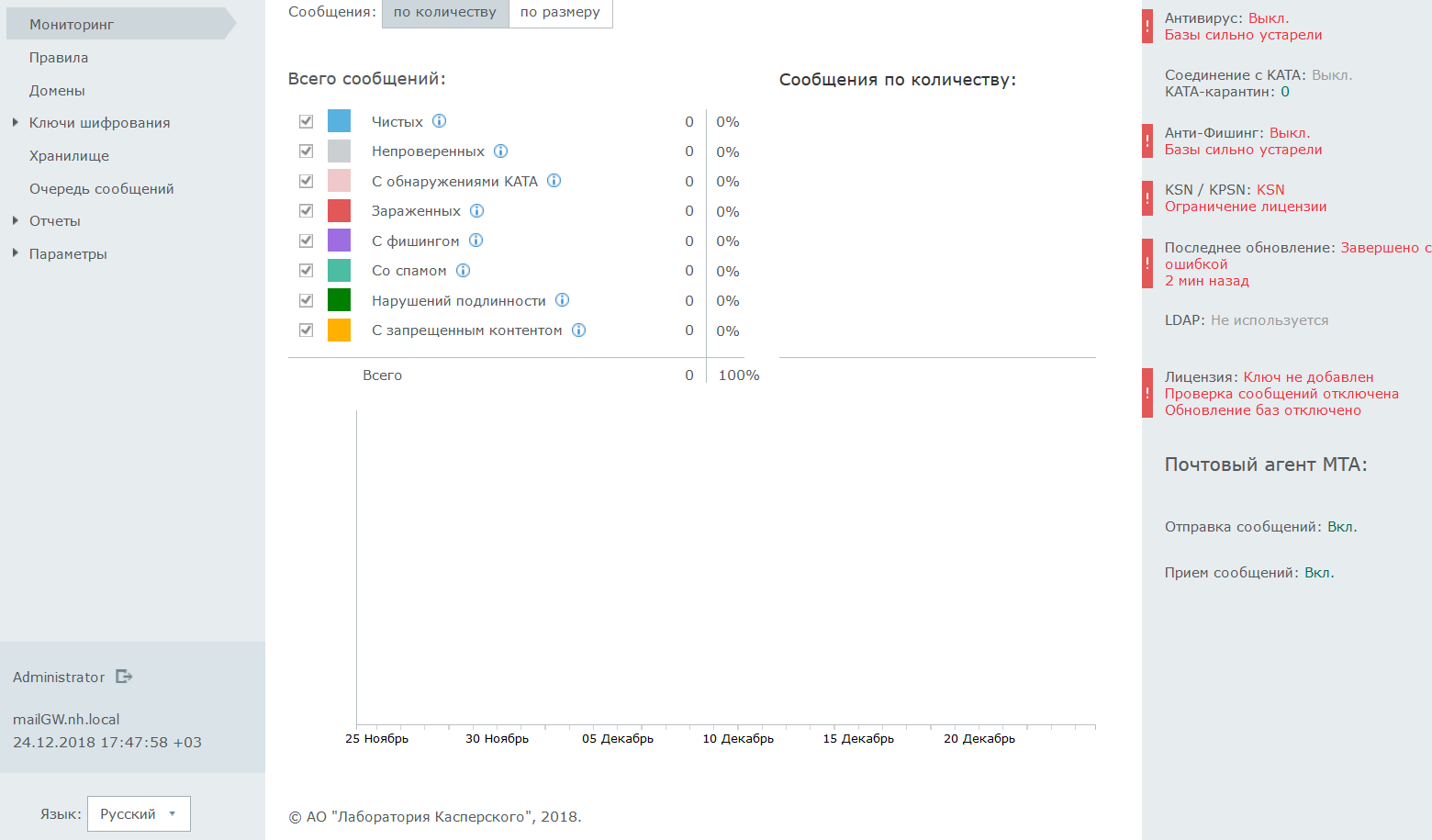

31)Главное окно — Мониторинг компоненты выключены

32)Главное окно — Мониторинг компоненты включены

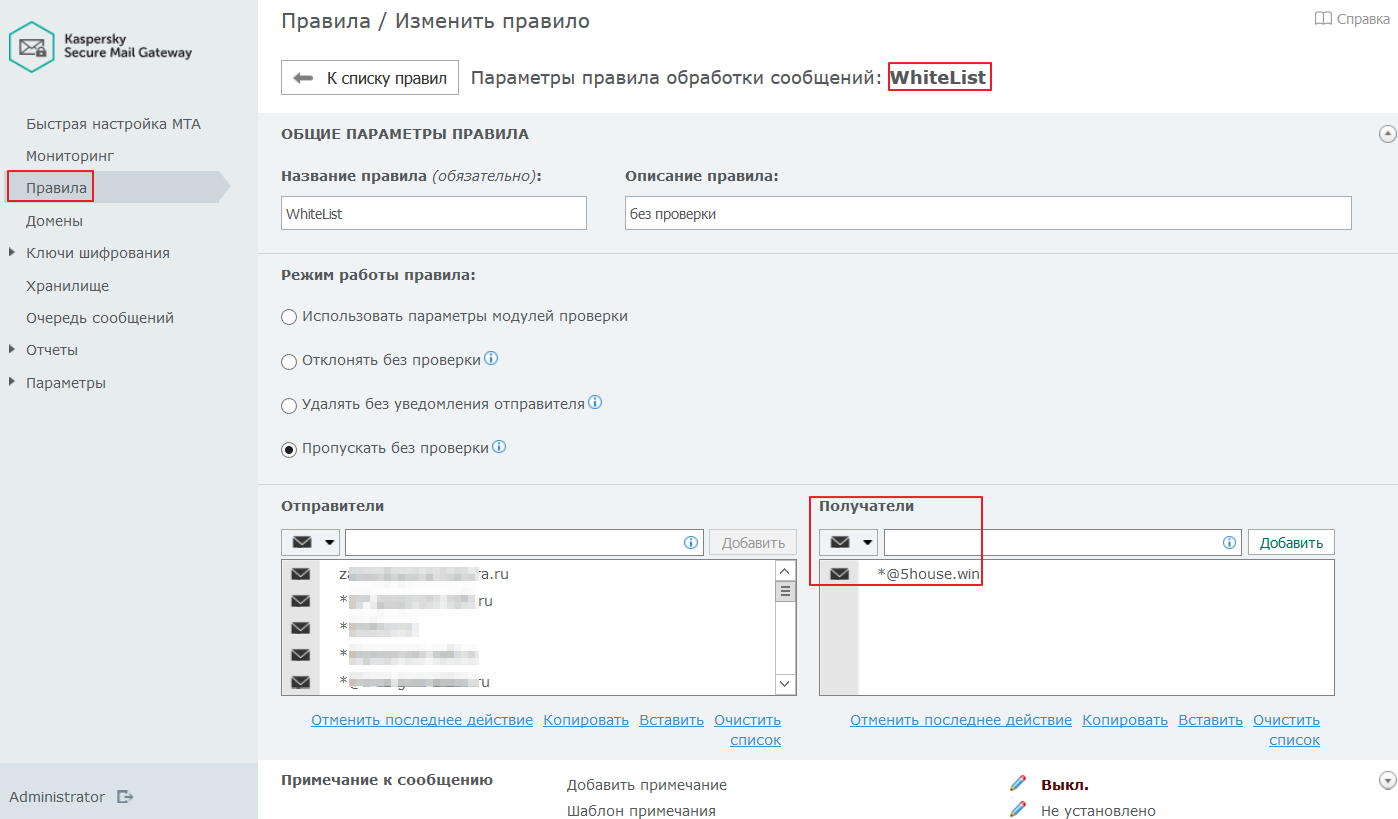

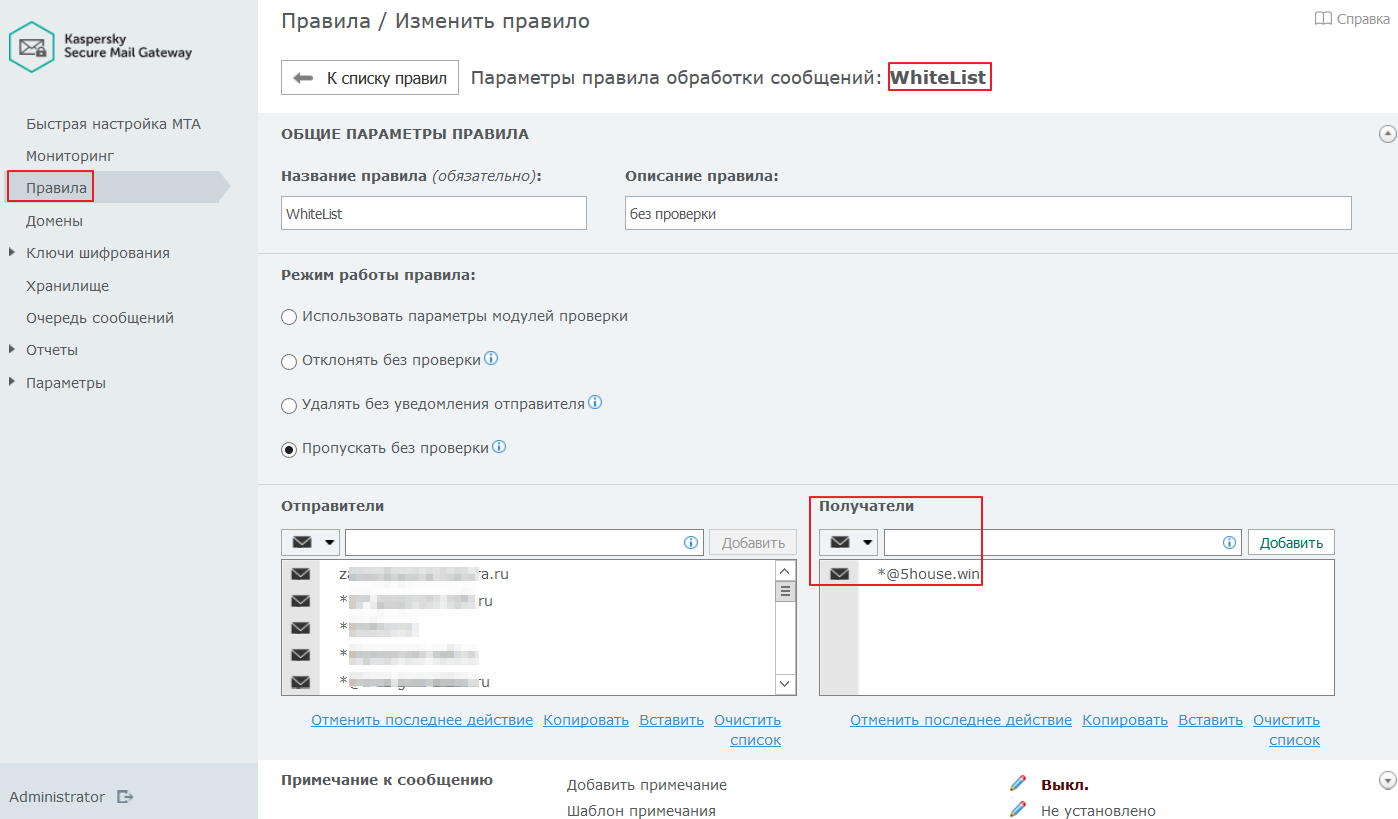

33)Правило WhiteList — белый список, добавляем почтовые адреса , ip отправителей и Получателя *@5house.win

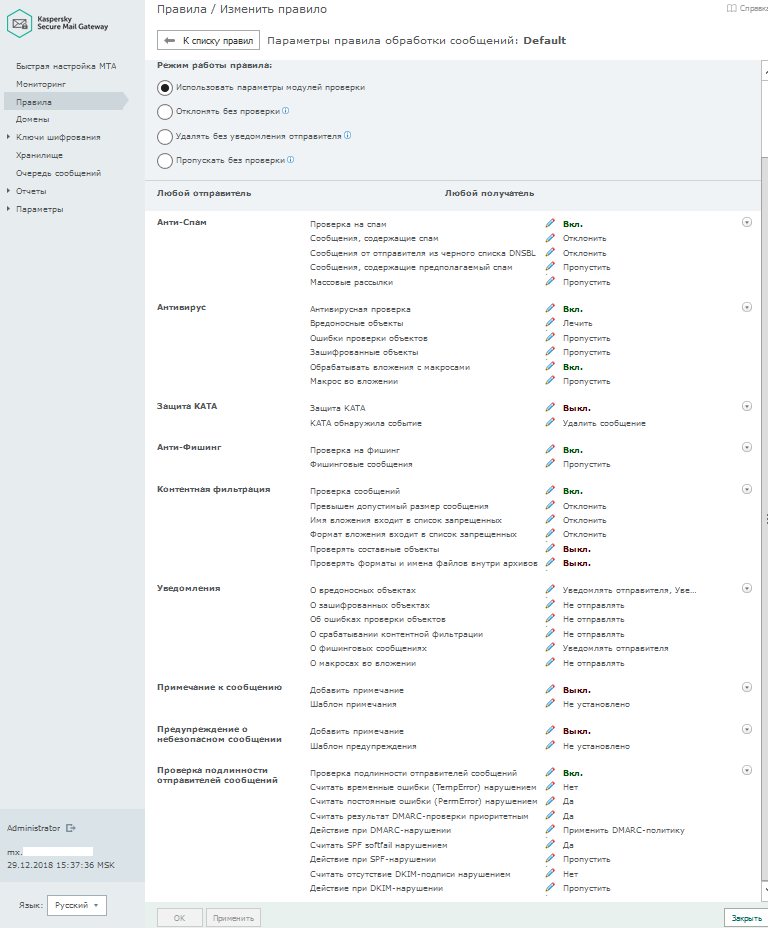

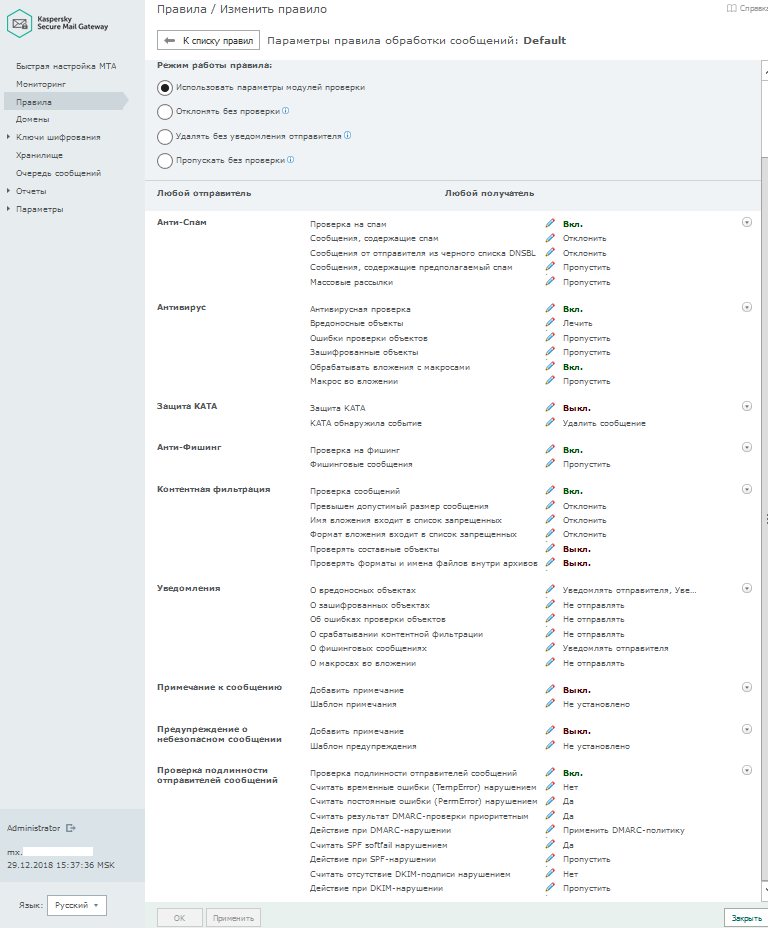

34)Настройка правил по умолчанию — Вкл.

35)Ключи шифрования / TLS, DKIM

TLS протокол шифрования соединения между двумя серверами, обеспечивающий

защищенную передачу данных между узлами сети Интернет

В файле TLS-сертификата удалите пароль доступа к сертификату, если он

использовался. Для этого выполните команду:

# openssl rsa -in <имя файла закрытого ключа>.pem -out <имя файла закрытого ключа после удаления пароля>.pem

Например, вы можете выполнить следующую команду:

# openssl rsa -in key.pem -out key-nopass.pem

Если вы не уверены, что клиенты, которым сервер будет предоставлять этот

сертификат, имеют собственные копии корневого и промежуточного сертификатов

CA, объедините закрытый ключ, сертификат сервера, промежуточный сертификат

и корневой сертификат CA в один файл. Для этого выполните команду:

% cat <имя файла закрытого ключа после удаления пароля>.pem <имя сертификата сервера>.pem <имя промежуточного сертификата CA>.pem <имя корневого сертификата CA>.pem <имя TLS-сертификата после объединения файлов>.pem

Например, вы можете выполнить следующую команду:

% cat key-nopass.pem server_cert.pem intermediate_CA.pem root_CA.pem > cert.pem

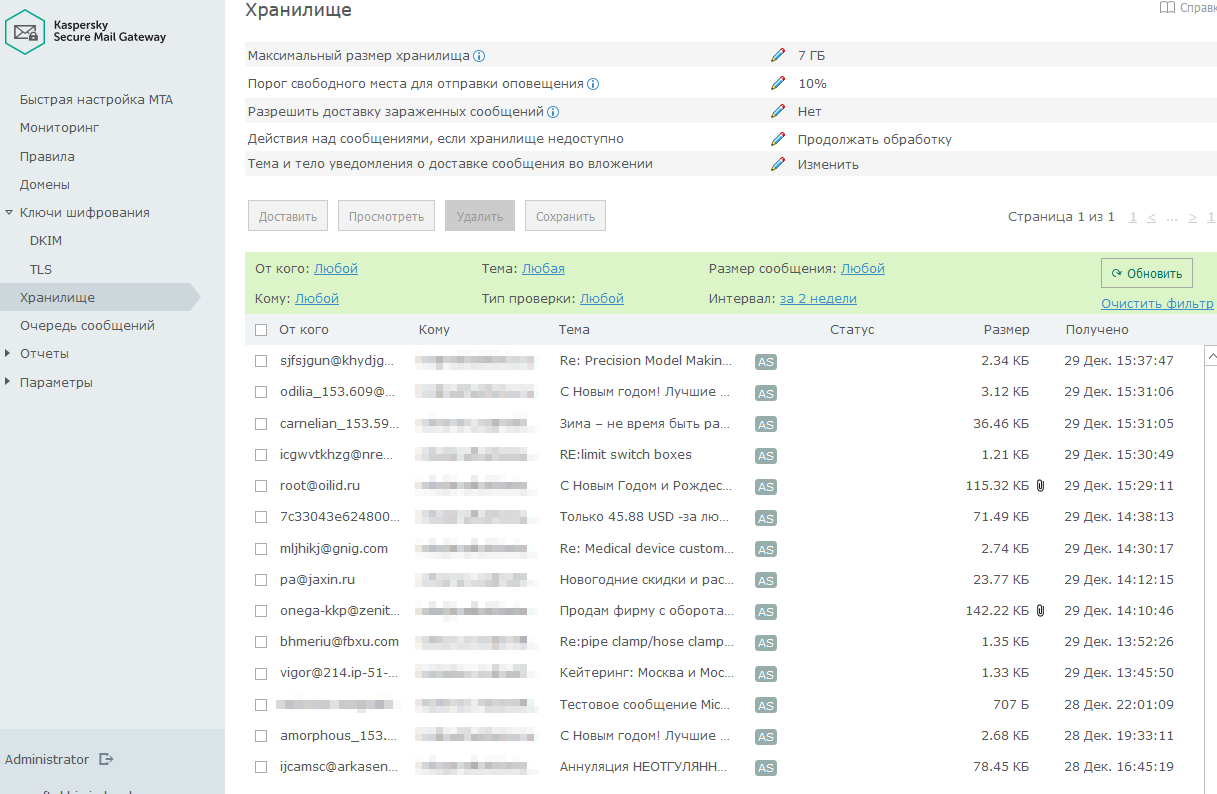

36)Хранилище и его параметры — отсюда можно вытащить (переслать или как файл .eml) желательную почту

37)Раздел отчеты — можно выгрузить статистику в формате PDF

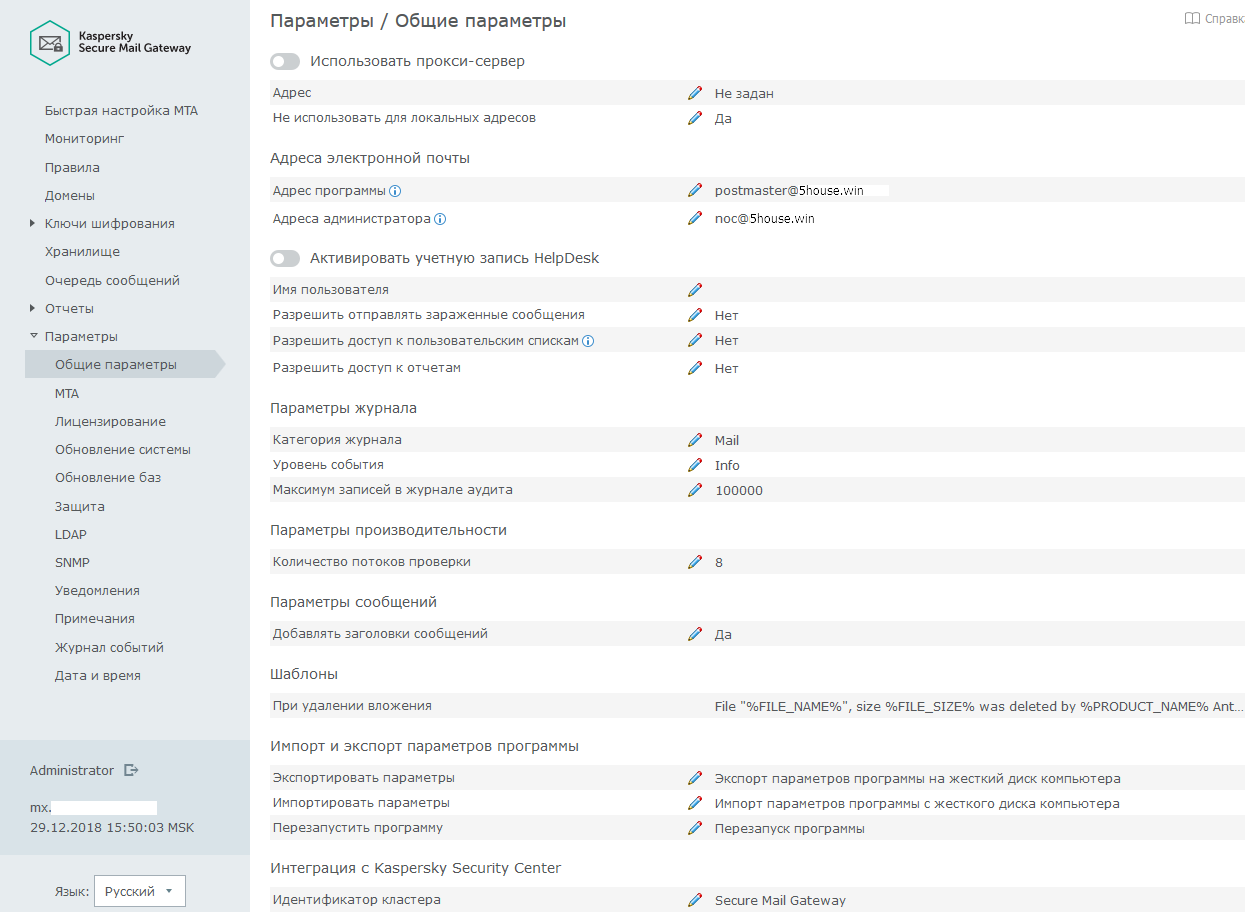

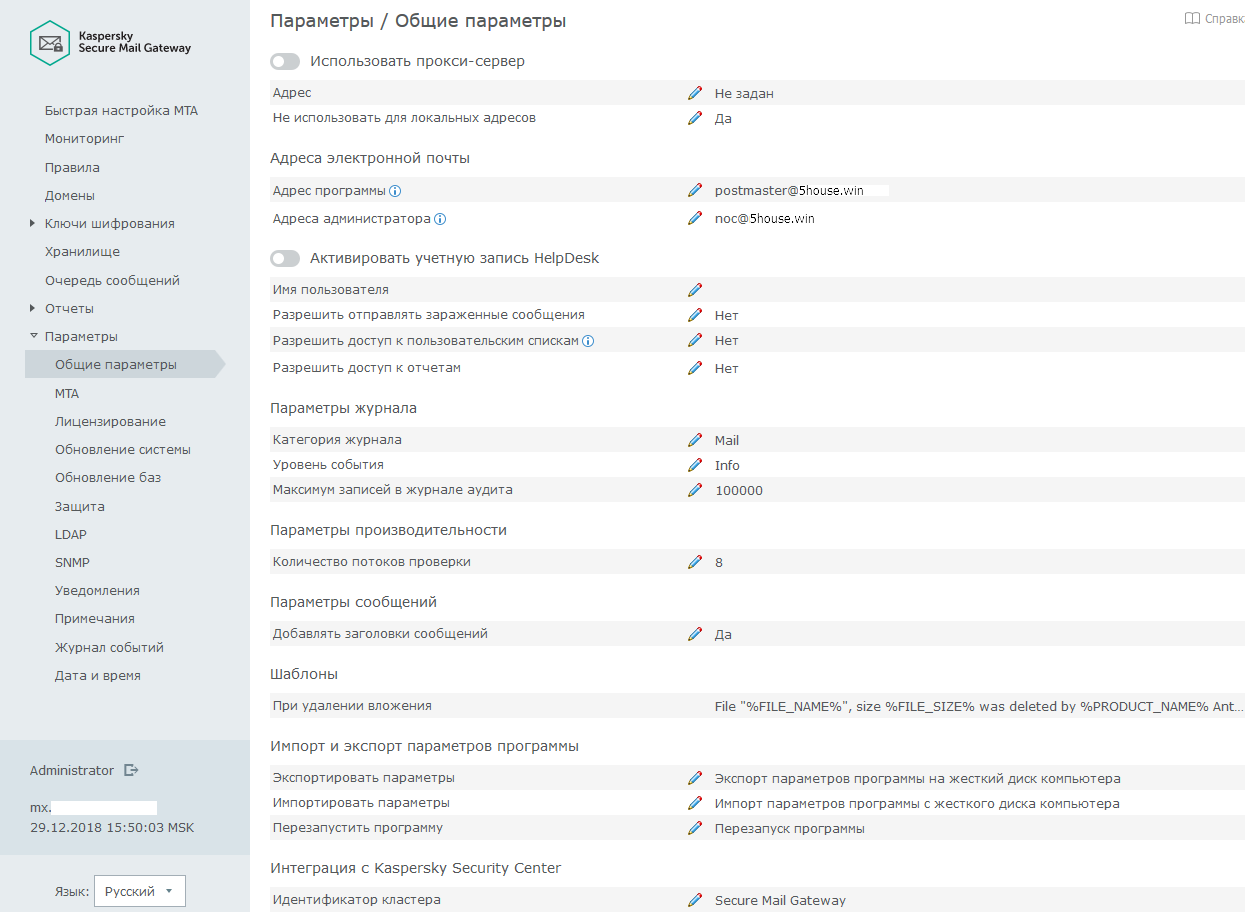

38)Параметры общие параметры — интеграция с Kaspersky Security center , служебные адреса электронной почты, параметры использования прокси сервера

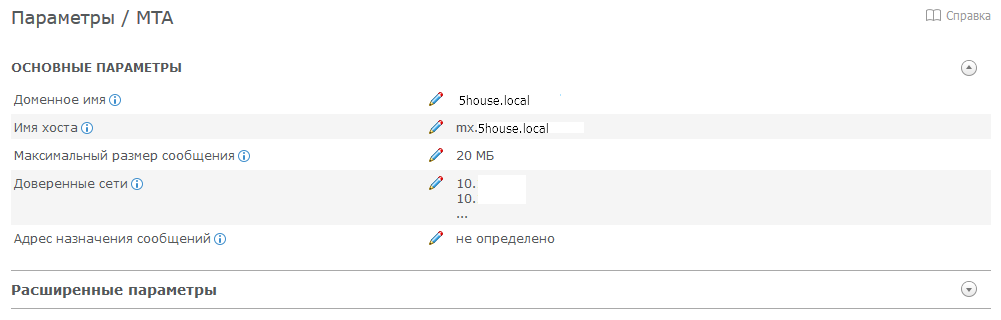

39)Параметры MTA (mail transfer agent) Доменное имя , хост , Максимальный размер сообщения, доверенные сети ip

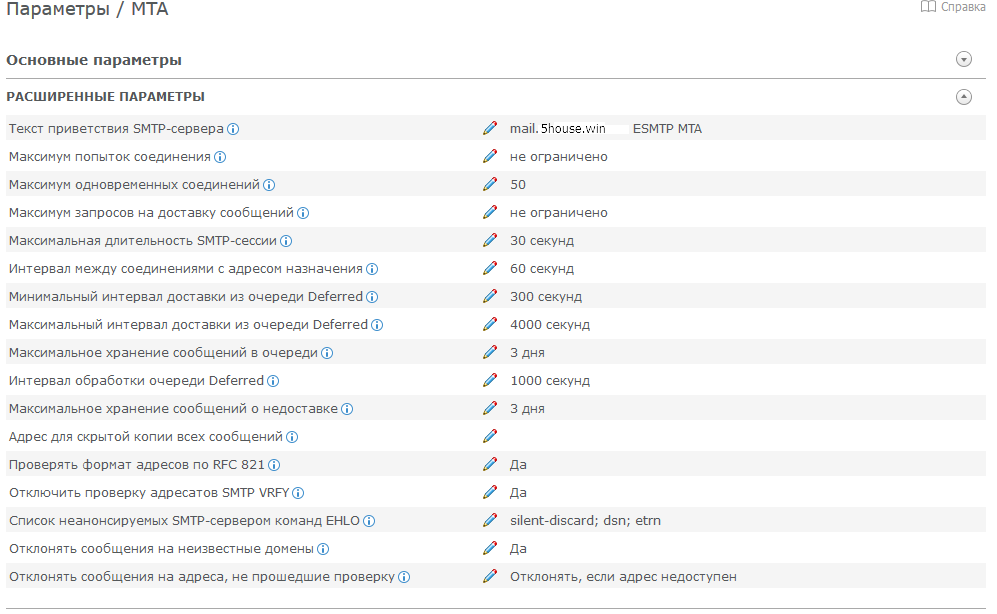

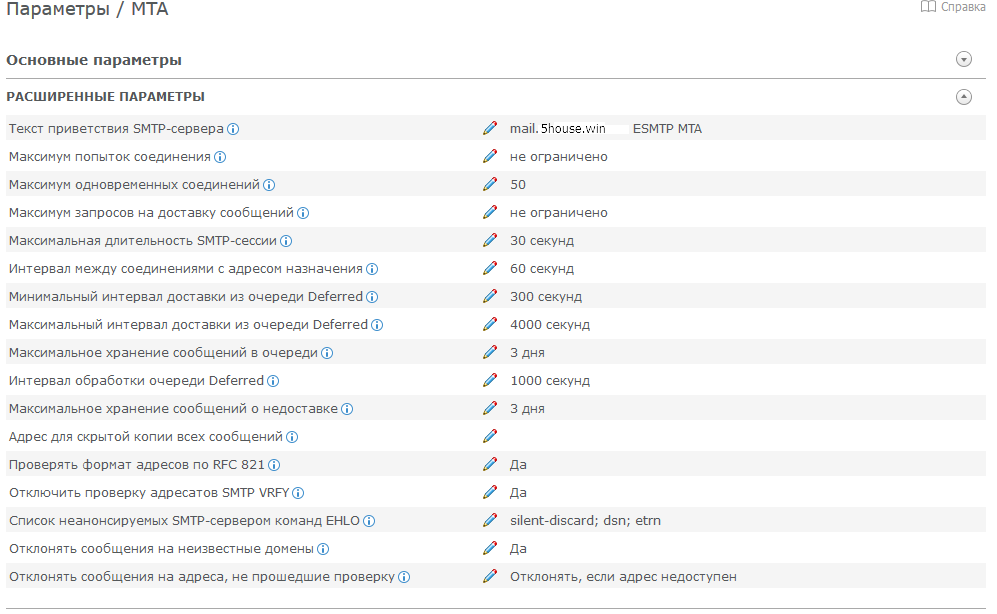

40)Параметры MTA Расширенные , Текст приветствия SMTP-сервера, число соединений, время хранения, интервалы

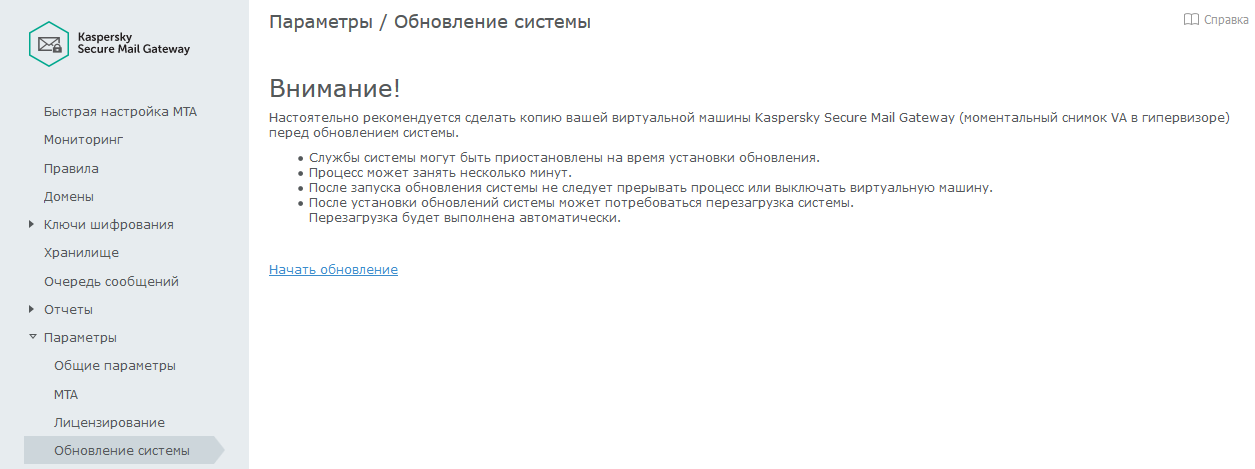

41)Параметрыобновления системы обновление системы через файл — патч

42)Параметры обновления баз , расписание источник обновлений

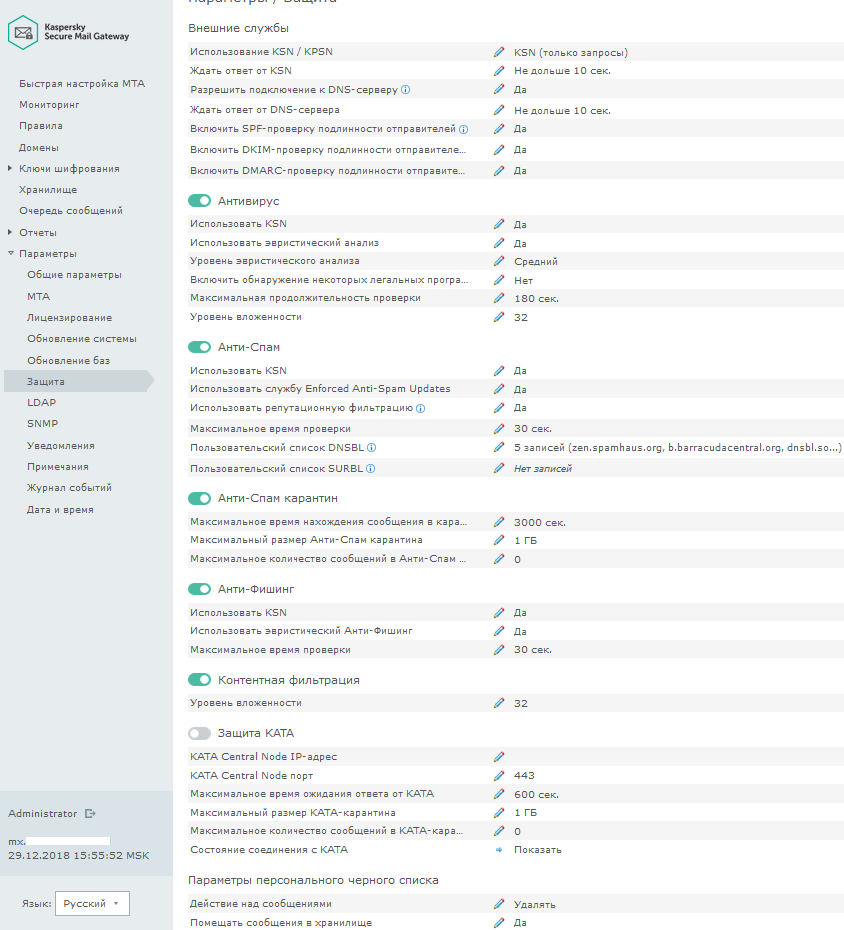

43)Защита — Антивирус Анти-Спам Фишинг Контетная фильтрация

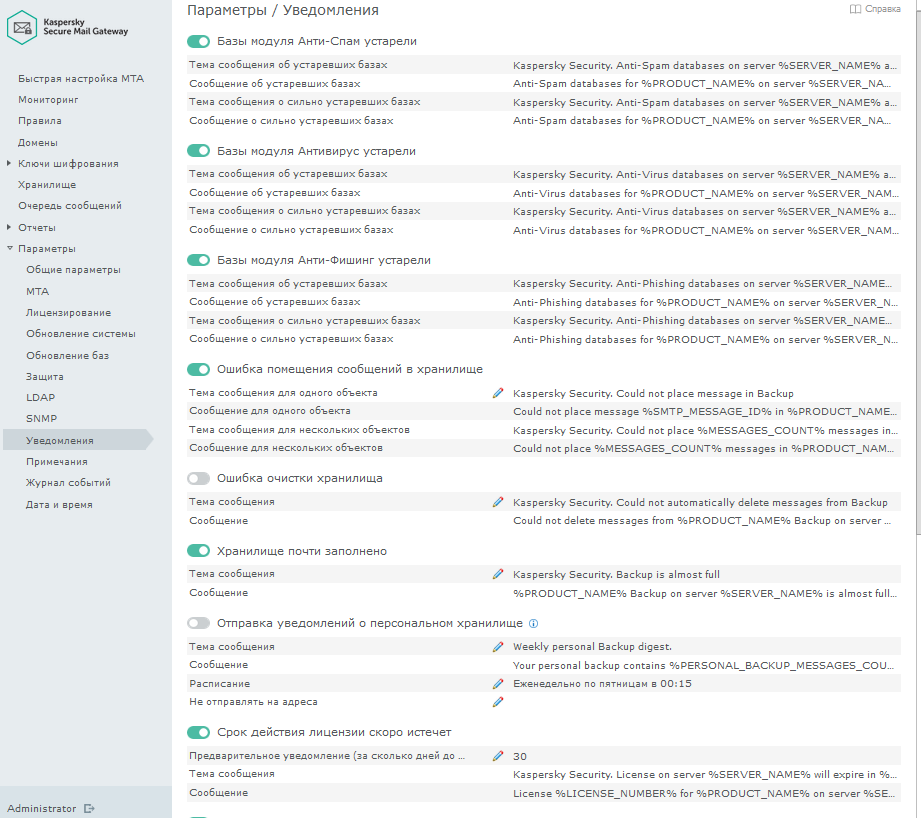

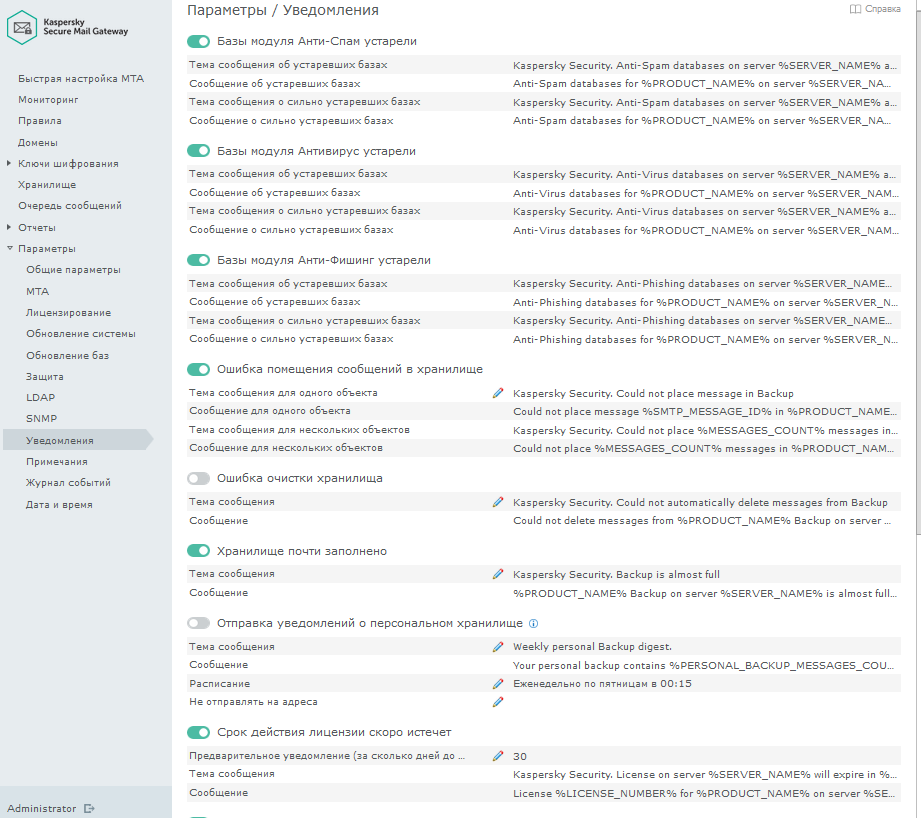

44)Параметры уведомления — уведомления о событиях на почту

45)Параметры журнал событий — syslog системы и протокола smtp

45)Настройка сетевого оборудования роутера или шлюза , NAT Network Address Translation /PAT Port address translation согласно вашей логической схеме — что-бы почту принимал mx.5house.local , проверял и далее переправлял на внутренний почтовый сервер

46)Microsoft Exchange Server Создание соединителя отправки для маршрутизации исходящей почты через промежуточный узел https://docs.microsoft.com/ru-ru/exchange/mail-flow/connectors/outbound-smart-host-routing?view=exchserver-2019

Для настройке и понимания терминов используйте

Руководство администратора

Kaspersky Secure Mail Gateway v 2 требования к железу повысили но интерфейс приятнее

Proxmox Mail Gateway https://www.proxmox.com есть риски региональной блокировки, как у антивируса clamAV

Версия

cat /etc/*-release

CentOS release 6.10 (Final)

rpm -qa | grep openssl

openssl-1.0.1e-58.el6_10.x86_64

uname -a

Linux mx.domain.local 2.6.32-754.24.3.el6.x86_64 #1 SMP Thu Nov 14 15:35:16 UTC 2019 x86_64 x86_64 x86_64 GNU/Linux

cat /proc/version

Linux version 2.6.32-754.24.3.el6.x86_64 (mockbuild@x86-02.bsys.centos.org) (gcc version 4.4.7 20120313 (Red Hat 4.4.7-23) (GCC) ) #1 SMP Thu Nov 14 15:35:16 UTC 2019

Антивирусное программное обеспечение Kaspersky Secure Mail Gateway – это комплексное, интегрированное решение, обеспечивающее максимально полную защиту входящего и исходящего почтового трафика.

Многофункциональная и простая в использовании операционная среда позволяет обезопасить сервера от вредоносного ПО, а также от спама, фишинга и атак до нулевого уровня включительно. В этом материале мы подробно расскажем о том, как проходит установка Касперского для почты, а также какие возможности открывает данная антивирусная программа.

Системные требования для установки

Касперский для почтовых серверов https://www.itsdelta.ru/catalog/laboratoriya-kasperskogo/kaspersky-security-dlya-pochtovykh-serverov/ представляет собой виртуальную среду безопасности, интегрируемую в систему в качестве дополнительного шлюза. Решение, часто поставляемое в предустановленном формате, обладает максимально простой схемой функционирования и установки. Кроме того, программа оборудована возможностью тонкой настройки как при помощи продвинутого интерфейса, так и с задействованием командной строки.

Антивирусное программное обеспечение для почтовых серверов от Касперского обладает чрезвычайно низкими системными требованиями к аппаратному обеспечению сервера. Итак, основные требования для установки Касперского:

- 100гб свободного пространства в рамках хранилища ESXi;

- оперативная память не менее 4гб;

- один процессор на 4 ядра или более.

Кроме требований в области аппаратной конструкции, программа Kaspersky Secure Mail Gateway выдвигает некоторые условия в сфере программного обеспечения. Сервер должен быть укомплектован следующим набором гипервизоров:

- VMware ESXi 5.5;

- VMware ESXi 6.0;

- Microsoft Hyper-V Server 2012 R2.

Также существуют определенные требования, касающиеся необходимости постоянного взаимодействия с устройством веб-консоли. Для нормальной работы всех функций антивирусной системы, вам понадобится один из установленных браузеров современной версии: Mozilla, Internet Explorer или Google Chrome.

Этапы установки Касперского для почтовых серверов

Для того чтобы выполнить развертывание программного обеспечения формата Kaspersky Secure Mail Gateway, вам для начала нужно создать соответствующую виртуальную машину:

- Открываем VMware Client.

- Находим вкладку File и выбираем параметр Deploy.

- Указываем OVA-файл с соответствующей страницы загрузки.

- Выполняем все шаги, указанные в мастере развертывания шаблона.

По завершении всех указанных мероприятий, администратору остается запустить веб-интерфейс антивируса для почтового сервера. Сделать это можно в соответствии с шагами следующей инструкции:

- В адресной строке браузера вводится адрес https://<IP-адрес машины >.

- В разделе «Имя пользователя» указывается слово Administrator.

- В разделе «Пароль» вводится код, указанный при прохождении первоначальной настройки.

- В качестве завершающего этапа – щелчок по клавише «Войти».

Ознакомиться с подробными правилами интеграции почтовой антивирусной среды с инфраструктурными частями конкретной компании можно при помощи соответствующей справки.

Настройка почтового антивируса

Настройка почтового антивируса Kaspersky Secure Mail Gateway – это интеграция высокоэффективной защитной среды в инфраструктуру конкретной организации. Решить данный вопрос можно посредством трех основных методик:

- напрямую, с задействованием мастера быстрой настройки;

- через пограничный шлюз с активированной SMTP проверкой;

- с помощью пограничного шлюза без SMTP проверки.

Самый простой способ интеграции заключается в прямом запуске программы с задействованием соответствующей мастер-программы. Итак, как настроить почтовый антивирус:

- В центральном окне сетевого интерфейса выбираем вкладку «Быстрая настройка».

- В блоке «Интеграция почтового антивируса» указываем пункт «Интегрировать напрямую».

- Запускаем мастер настройки посредством нажатия на кнопку «Начать интеграцию».

Подробное описание всех шагов по настройке почтового антивируса присутствует в руководстве администратора.

Стоимость Касперского для почтового сервера

Как уже говорилось ранее, антивирус Касперского – это комплексное решение, обладающее огромным количеством разнообразных профильных возможностей. В функционал высокоэффективной защитной среды входят:

- система антиспам и фильтрация контента;

- многоуровневая защита от вредоносных программ;

- возможность интеграции с другими продуктами Лаборатории;

- удобная система мониторинга;

- гибкая система отчетов;

- максимально простая схема установки и дальнейшей эксплуатации.

Совокупность данных факторов позволяет говорить о большом количестве преимуществ антивирусной почтовой среды от Касперского. В числе однозначных «плюсов» находится не только неизменная актуальность защитных систем, но и упрощение административной работы, а также повышение производительности всех пользователей составленной сети.

Программа защиты почтовых серверовKasperskySecureMailGateway поставляется в соответствии с ценой, начинающейся от 13 712р за 10 почтовых ящиков. Стоимость среды увеличивается в зависимости от количества почтовых ящиков. Например, программа на 15 почтовых ящиков будет стоить уже 18 603р, а на 25 почтовых ящиков 25 307р соответственно. Ознакомиться с продуктом, а также его точными расценками, можно в данном разделе официального сайта Лаборатории Касперского.

Основные и дополнительные сведения в ЕГРН

24.12.2022 12:11

В Едином государственном реестре недвижимости (далее-ЕГРН) содержатся сведения об объекте недвижимости, о правах и сделках, в числе которых и сведения о правообладателях.

В декабре в жилом спортивно-оздоровительном кластере «СОЮЗ» выполнили испытания 60 фундаментных свай и вывезли более 450 м3 снега из котлована

23.12.2022 17:05

Строительные работы в жилом спортивно-оздоровительном кластере юности и здоровья в Ростокино ведутся по графику. На объекте завершены работы нулевого цикла.

ГК ФСК инвестирует в московский проект бизнес-класса

23.12.2022 16:34

ГК ФСК презентовала новый жилой дом бизнес-класса — The Lake, который будет возведен на северо-востоке Москвы, на ул. Снежная, в пешей доступности от станций метро «Ботанический сад» и «Свиблово».

Банк ДОМ.РФ предоставил проектное финансирование для строительства 50 млн кв. м жилья

22.12.2022 21:03

С начала года заключено сделок проектного финансирования на сумму порядка 1,5 трлн рублей, что на 860 млрд рублей больше, чем за аналогичный период прошлого года.

Правообладателям земельных участков на заметку

22.12.2022 20:29

Государство установило в отношении земельных ресурсов охранные меры. Однако о своих обязанностях знают далеко не все собственники и иногда даже не догадываются, что нарушают закон.

В премиальном комплексе SLAVA завершен монтаж лифтового оборудования

22.12.2022 20:01

Финский концерн KONE полностью выполнил свои обязательства поставщика. Всего в жилом комплексе SLAVA установлено 18 лифтов. Кабины рассчитаны на подъем до 1000 кг со скоростью 1,6 м/с.

Жители первого дома, построенного по программе комплексного развития территорий, получили ключи от квартир

22.12.2022 19:08

В столице в рамках проекта реорганизации бывшей промзоны «Октябрьское поле» построен первый объект – 25-этажный жилой дом на 312 квартир. Девелопер — «РГ-Девелопмент».

В Алюминиевой Ассоциации спроектируют мосты для Узбекистана

22.12.2022 18:58

Об этом договорились во время ВКС-встречи представители Алюминиевой Ассоциации и AKFA Group — крупнейшего производителя и экспортера алюминиевого профиля на рынке Узбекистана.

О нормативной базе для развития малоэтажного домостроения в России рассказал директор ФАУ «ФЦС» Андрей Копытин

22.12.2022 18:23

На площадке V Международного форума «Малоэтажная Россия 2022» 19 декабря состоялся круглый стол, посвященный обсуждению регионального опыта строительства малоэтажных зданий.

ЖК «Катуар» – «отечественный» на 99%

22.12.2022 18:09

ЖК «Катуар» на 99% возводится из российских материалов, поэтому циклы строительства не нарушаются по причине сбоя цепочек поставок.

Итоги 2022 года на рынке аренды

22.12.2022 17:42

Эксперты Циан.Аналитики подвели итоги 2022 года на рынке долгосрочной аренды и выяснили, в каких городах выгоднее аренда, а не ипотека, а также – как изменилась доходность рантье за последние три года. Тезисы.

Банк ДОМ.РФ провёл первую сделку по покупке жилья в новостройке с оформлением e-закладной

22.12.2022 17:23

Банк ДОМ.РФ провёл первую ипотечную сделку по покупке квартиры на этапе строительства с одновременным оформлением электронной закладной.

Два жилых корпуса по программе реновации введут в Нагатинском затоне в следующем году

22.12.2022 17:07

В районе Нагатинский затон по адресу: Судостроительная улица, владение 5 в следующем году введут в эксплуатацию два жилых корпуса на 240 квартир для переселения по программе реновации.

Спрос на региональные проекты более устойчив

22.12.2022 16:55

Спрос на региональные проекты менее подвержен колебаниям рынка, в отличие от московских, такое мнение высказал главный финансовый директор ГК «КОРТРОС» Егор Косарев.

Инвестора для реорганизации территории на Кусковской улице выберут на аукционе

22.12.2022 16:26

В Москве объявлен аукцион на право заключения договора о комплексном развитии неэффективно используемой территории на Кусковской улице, владение 12 на востоке столицы.

https://www.kaspersky.ru/small-to-medium-business-security/mail-security-appliance

https://support.kaspersky.ru/ksmg

Логическая схема интеграции ksmg в почтовую среду организации , рекомендуется зона DMZ

1)Качаем https://www.kaspersky.ru/small-to-medium-business-security/downloads/mail-server

2)Установка Kaspersky Secure Mail Gateway минимум 100gb hdd / cpu 4 core /4gb ram

3)Читаем лицензионное соглашение

4)Выбор дискараздела для установки

5)Создание загрузочной области

6)Выбор языка лицензионного соглашения для KSN

7)Текст лицензии KSN

8)Режим для работы в ограниченной сети — dmz

9)Ещё лицензионное соглашение ksn

10)Выбираем язык ввода клавиатуры

11)Выберем часовой пояс и страну

12)Проверка часовой зоны и региона

13)Укажем имя хоста (mx.contoso.local)

14)Настройка сетевого адаптера и ip адреса

15)Настройка роут маршрута сети

16)Настройка получения адресов DNS

17)DNS

18)Проверка параметров сети

19)Установка пароля администратора Administator , web консоли

20)Установка пароля admin, на терминальный ssh доступ (есть поле для проверка написания и языка)

21)Укажем почту администратора

22)Включим удаленное централизованное управление KL Nagent ( Kaspersky Lab’s Kaspersky Network Agent)

23)Запоминаем ip address для web,ssh подключения

24)тест подключения по ssh

25)Подключение по https к web консоли

26)Быстрая настройка Kaspersky Secure Mail Gateway

27)Добавление домена органиазции 5house.win

28)Настройка маршрутизации локальной почты

Укажем адрес локальных серверов smtp ip , mx

29)Добавление доверенных сетей и узлов сети

30)Завершение интеграции на прямую

31)Главное окно — Мониторинг компоненты выключены

32)Главное окно — Мониторинг компоненты включены

33)Правило WhiteList — белый список, добавляем почтовые адреса , ip отправителей и Получателя *@5house.win

34)Настройка правил по умолчанию — Вкл.

35)Ключи шифрования / TLS, DKIM

TLS протокол шифрования соединения между двумя серверами, обеспечивающий

защищенную передачу данных между узлами сети Интернет

В файле TLS-сертификата удалите пароль доступа к сертификату, если он

использовался. Для этого выполните команду:

# openssl rsa -in <имя файла закрытого ключа>.pem -out <имя файла закрытого ключа после удаления пароля>.pem

Например, вы можете выполнить следующую команду:

# openssl rsa -in key.pem -out key-nopass.pem

Если вы не уверены, что клиенты, которым сервер будет предоставлять этот

сертификат, имеют собственные копии корневого и промежуточного сертификатов

CA, объедините закрытый ключ, сертификат сервера, промежуточный сертификат

и корневой сертификат CA в один файл. Для этого выполните команду:

% cat <имя файла закрытого ключа после удаления пароля>.pem <имя сертификата сервера>.pem <имя промежуточного сертификата CA>.pem <имя корневого сертификата CA>.pem <имя TLS-сертификата после объединения файлов>.pem

Например, вы можете выполнить следующую команду:

% cat key-nopass.pem server_cert.pem intermediate_CA.pem root_CA.pem > cert.pem

36)Хранилище и его параметры — отсюда можно вытащить (переслать или как файл .eml) желательную почту

37)Раздел отчеты — можно выгрузить статистику в формате PDF

38)Параметры общие параметры — интеграция с Kaspersky Security center , служебные адреса электронной почты, параметры использования прокси сервера

39)Параметры MTA (mail transfer agent) Доменное имя , хост , Максимальный размер сообщения, доверенные сети ip

40)Параметры MTA Расширенные , Текст приветствия SMTP-сервера, число соединений, время хранения, интервалы

41)Параметрыобновления системы обновление системы через файл — патч

42)Параметры обновления баз , расписание источник обновлений

43)Защита — Антивирус Анти-Спам Фишинг Контетная фильтрация

44)Параметры уведомления — уведомления о событиях на почту

45)Параметры журнал событий — syslog системы и протокола smtp

45)Настройка сетевого оборудования роутера или шлюза , NAT Network Address Translation /PAT Port address translation согласно вашей логической схеме — что-бы почту принимал mx.5house.local , проверял и далее переправлял на внутренний почтовый сервер

46)Microsoft Exchange Server Создание соединителя отправки для маршрутизации исходящей почты через промежуточный узел https://docs.microsoft.com/ru-ru/exchange/mail-flow/connectors/outbound-smart-host-routing?view=exchserver-2019

Для настройке и понимания терминов используйте

Руководство администратора

Kaspersky Secure Mail Gateway v 2 требования к железу повысили но интерфейс приятнее

Proxmox Mail Gateway https://www.proxmox.com есть риски региональной блокировки, как у антивируса clamAV

Версия

cat /etc/*-release

CentOS release 6.10 (Final)

rpm -qa | grep openssl

openssl-1.0.1e-58.el6_10.x86_64

uname -a

Linux mx.domain.local 2.6.32-754.24.3.el6.x86_64 #1 SMP Thu Nov 14 15:35:16 UTC 2019 x86_64 x86_64 x86_64 GNU/Linux

cat /proc/version

Linux version 2.6.32-754.24.3.el6.x86_64 (mockbuild@x86-02.bsys.centos.org) (gcc version 4.4.7 20120313 (Red Hat 4.4.7-23) (GCC) ) #1 SMP Thu Nov 14 15:35:16 UTC 2019

-

Kaspersky Secure Mail Gateway

Подготовительные процедуры и руководство по

эксплуатации

643.46856491.00085-02 90 01

Версия программы: 1.1.1.24

-

Уважаемый пользователь!

Спасибо, что доверяете нам. Мы надеемся, что этот документ

поможет вам в работе и ответитна большинство возникающих вопросов.

Внимание! Права на этот документ являются собственностью АО

«Лаборатория Касперского»(далее также «Лаборатория Касперского») и защищены

законодательством РоссийскойФедерации об авторском праве и международными договорами. За

незаконное копированиеи распространение документа и его отдельных частей нарушитель

несет гражданскую,административную или уголовную ответственность в соответствии с

применимымзаконодательством.

Копирование в любой форме, распространение, в том числе в

переводе, любых материаловвозможны только с письменного разрешения «Лаборатории

Касперского».Документ и связанные с ним графические изображения могут быть

использованы только винформационных, некоммерческих или личных целях.

Документ может быть изменен без предварительного

уведомления.За содержание, качество, актуальность и достоверность

используемых в документематериалов, права на которые принадлежат другим

правообладателям, а также завозможный ущерб, связанный с использованием этих материалов,

«ЛабораторияКасперского» ответственности не несет.

Дата редакции документа: 08.09.2017

© АО «Лаборатория Касперского», 2017.

http://www.kaspersky.ru

https://help.kaspersky.com/ru

http://support.kaspersky.ru

http://www.kaspersky.ru/https://help.kaspersky.com/ruhttp://support.kaspersky.ru/

-

Содержание

Об этом руководстве

………………………………………………………………………………………

13В этом руководстве

……………………………………………………………………………………..

14Условные обозначения

………………………………………………………………………………..

19Источники информации о программе

……………………………………………………………….

22Источники информации для самостоятельного поиска

…………………………………. 22Обсуждение программ «Лаборатории Касперского» на форуме

……………………… 24О Kaspersky Secure Mail Gateway

…………………………………………………………………….

25Требования

…………………………………………………………………………………………………….

26Аппаратные и программные требования

………………………………………………………

26Указания по эксплуатации и требования к среде

………………………………………….. 28Разделение доступа к функциям программы по пользовательским

ролям ………… 30Режимы работы Kaspersky Secure Mail Gateway

………………………………………………. 32Лицензирование программы

……………………………………………………………………………

34О Лицензионном соглашении

………………………………………………………………………

35О лицензии

…………………………………………………………………………………………………

35О лицензионном сертификате

……………………………………………………………………..

36О

ключе………………………………………………………………………………………………………

37О файле

ключа……………………………………………………………………………………………

38О подписке

…………………………………………………………………………………………………

39О предоставлении данных

…………………………………………………………………………..

39Просмотр информации о лицензии и добавленных ключах

…………………………… 42Обновление информации о лицензии и добавленных ключах

………………………. 42Добавление файла ключа

……………………………………………………………………………

43Удаление ключа

………………………………………………………………………………………….

43Режимы работы Kaspersky Secure Mail Gateway в соответствии с

лицензией … 44Уведомления о скором истечении срока действия

лицензии…………………………. 46 -

Содержание

4

Подготовка к созданию виртуальной машины

………………………………………………….. 49Подготовка образов виртуальной машины

……………………………………………………….

50Развертывание образа виртуальной машины программы в гипервизоре

VMware ESXi

……………………………………………………………………………………………………………….

52Подготовка к развертыванию

……………………………………………………………………….

52Шаг 1. Выбор образа виртуальной машины

…………………………………………………. 53Шаг 2. Просмотр сведений об образе виртуальной машины

…………………………. 53Шаг 3. Просмотр Лицензионного соглашения

………………………………………………. 54Шаг 4. Назначение имени виртуальной машины

…………………………………………… 54Шаг 5. Выбор хранилища данных виртуальной машины

……………………………….. 55Шаг 6. Выбор варианта размещения файлов виртуальной машины

………………. 55Шаг 7. Запуск и завершение развертывания образа виртуальной

машины ……. 56Развертывание образа виртуальной машины в гипервизоре Microsoft

Hyper-V ….. 57Подготовка к развертыванию

……………………………………………………………………….

58Шаг 1. Запуск мастера создания виртуальной

машины…………………………………. 58Шаг 2. Выбор имени и расположения виртуальной

машины………………………….. 58Шаг 3. Выбор поколения виртуальной машины

……………………………………………. 59Шаг 4. Выделение памяти для виртуальной машины

……………………………………. 59Шаг 5. Настройка сетевого подключения

………………………………………………………

60Шаг 6. Подключение виртуального жесткого диска

……………………………………….. 60Шаг 7. Выбор способа установки операционной системы

……………………………… 61Шаг 8. Завершение создания виртуальной машины

……………………………………… 61Шаг 9. Запуск виртуальной машины

……………………………………………………………..

62Шаг 10. Подключение к виртуальной машине и запуск мастера

первоначальной настройки

………………………………………………………………………….

62Шаг 11. Просмотр Лицензионного соглашения

…………………………………………….. 63Шаг 12. Установка программы на виртуальную

машину………………………………… 63Подготовка программы к работе

………………………………………………………………………

64Интерфейс Kaspersky Secure Mail Gateway

………………………………………………….. 65Состояние защиты почтового сервера

………………………………………………………….

67Об участии в Kaspersky Security Network и использовании

Kaspersky Private Security Network

………………………………………………………………………………………….

67Настройка использования Kaspersky Private Security Network

……………………….. 69Первоначальная настройка программы

………………………………………………………..

70 -

Содержание

5

Подготовка к первоначальной настройке виртуальной машины в

гипервизоре VMware

ESXi………………………………………………………………………..

70Подготовка к первоначальной настройке виртуальной машины в

гипервизоре Microsoft Hyper-V

………………………………………………………………….

71Шаг 1. Выбор языка для просмотра Лицензионного соглашения

……………….. 71Шаг 2. Просмотр Лицензионного соглашения

…………………………………………… 72Шаг 3. Выбор режима работы программы

………………………………………………… 72Шаг 4. Выбор языка ввода для работы с программой

……………………………….. 74Шаг 5. Установка часового пояса

……………………………………………………………..

74Шаг 6. Назначение имени хоста (myhostname)

…………………………………………. 74Шаг 7. Настройка сетевого интерфейса

…………………………………………………… 75Включение и отключение сетевого интерфейса

……………………………………. 75Назначение IP-адреса и маски сети с помощью DHCP-сервера

…………….. 76Назначение статического IP-адреса и маски сети

…………………………………. 77Шаг 8. Настройка сетевых маршрутов

………………………………………………………

78Назначение адреса шлюза с помощью DHCP-сервера

…………………………. 78Назначение статического адреса шлюза

……………………………………………… 79Добавление дополнительного статического маршрута

………………………….. 80Изменение дополнительного статического маршрута

…………………………… 81Удаление дополнительного статического маршрута

……………………………… 82Шаг 9. Настройка параметров DNS

…………………………………………………………..

83Назначение DNS-адресов с помощью DHCP-сервера

…………………………… 84Назначение статических DNS-адресов

…………………………………………………. 84Шаг 10. Установка пароля администратора веб-интерфейса

…………………….. 85Шаг 11. Установка пароля администратора виртуальной машины

…………….. 86Шаг 12. Указание адресов электронной почты администратора

почтового сервера

…………………………………………………………………………………………………..

87Шаг 13. Настройка соединения Kaspersky Secure Mail Gateway с

Kaspersky Security Center

…………………………………………………………………………………………

87Включение агента администрирования

………………………………………………… 88Ввод адреса сервера администрирования

……………………………………………. 89Указание номера порта подключения к серверу администрирования

…….. 89Использование SSL-соединения при передаче данных

…………………………. 90Использование шлюза при подключении к серверу администрирования

.. 90Шаг 14. Проверка соединения Kaspersky Secure Mail Gateway с

Kaspersky Security Center

…………………………………………………………………………………………

92 -

Содержание

6

Шаг 15. Отображение параметров подключения к веб-интерфейсу

…………… 93Запуск виртуальной машины программы

………………………………………………………….

94Изменение конфигурации виртуальной машины

………………………………………………. 95Изменение конфигурации виртуальной машины в гипервизоре VMware

ESXi … 95Изменение конфигурации виртуальной машины в гипервизоре

Microsoft Hyper-V

………………………………………………………………………………………………………

96Отключение синхронизации времени виртуальной машины и хоста

……………… 97Начало работы в веб-интерфейсе программы

…………………………………………………. 97Интеграция Kaspersky Secure Mail Gateway в почтовую

инфраструктуру организации

……………………………………………………………………………………………………

99Интеграция напрямую

……………………………………………………………………………….

100Шаг 1. Добавление локальных доменов (relay_domains)

…………………………. 101Шаг 2. Настройка маршрутизации электронной почты (transport_map)

…….. 102Шаг 3. Добавление доверенных сетей и узлов сети (mynetworks)

…………….. 103Шаг 4. Завершение интеграции Kaspersky Secure Mail Gateway

напрямую .. 105Интеграция через пограничный шлюз (SMTP-проверка адресов

получателей включена)

…………………………………………………………………………………………………

106Шаг 1. Добавление локальных доменов (relay_domains)

…………………………. 107Шаг 2. Настройка маршрутизации электронной почты (transport_map)

…….. 108Шаг 3. Ввод адреса пограничного шлюза (relayhost)

……………………………….. 109Шаг 4. Добавление доверенных сетей и узлов сети (mynetworks)

…………….. 110Шаг 5. Завершение интеграции через пограничный шлюз

(SMTP-проверка включена)

……………………………………………………………………………………………..

111Интеграция через пограничный шлюз (SMTP-проверка адресов

получателей

отключена)………………………………………………………………………………………………..

112Шаг 1. Настройка маршрутизации электронной почты (transport_map)

…….. 113Шаг 2. Ввод адреса пограничного шлюза (relayhost)

……………………………….. 115Шаг 3. Добавление доверенных сетей и узлов сети (mynetworks)

…………….. 116Шаг 4. Завершение интеграции через пограничный шлюз

(SMTP-проверка отключена)

……………………………………………………………………………………………

117Процедура приемки

………………………………………………………………………………………

118Безопасное состояние программы

……………………………………………………………..

118Проверка работоспособности. Eicar

……………………………………………………………

119Проверка работы программы с использованием тестового файла EICAR

… 119 -

Содержание

7

Проверка антивирусной защиты сообщений с использованием

тестового файла EICAR

………………………………………………………………………………………..

121Проверка работоспособности модуля

Анти-Спам……………………………………….. 122Мониторинг Kaspersky Secure Mail Gateway

……………………………………………………

125Мониторинг почтового трафика

………………………………………………………………….

125Мониторинг последних обнаруженных угроз

………………………………………………. 126Мониторинг использования ресурсов системы

…………………………………………… 126Мониторинг состояния служб и работы почтового агента MTA

……………………. 127Работа с правилами обработки сообщений

…………………………………………………….

129Создание правила обработки сообщений

………………………………………………….. 130Создание копии правила обработки сообщений

…………………………………………. 132Настройка списков отправителей и получателей сообщений для

правила …… 133Добавление адресов электронной почты

……………………………………………….. 134Добавление IP-адресов

………………………………………………………………………….

135Добавление учетных записей LDAP в списки отправителей и

получателей сообщений

…………………………………………………………………………………………….

137Удаление учетных записей LDAP из списков отправителей и

получателей сообщений

…………………………………………………………………………………………….

139Копирование и вставка адресов

……………………………………………………………..

141Удаление адресов

…………………………………………………………………………………

143Удаление правил обработки сообщений

…………………………………………………….

145Включение и отключение правила обработки сообщений

…………………………… 146Домены и настройка маршрутизации электронной почты

……………………………….. 147Добавление записи в транспортную таблицу и настройка

маршрутизации электронной почты (transport_map)

…………………………………………………………….

149Добавление локального домена (relay_domain)

………………………………………….. 151Удаление записи из транспортной таблицы

……………………………………………….. 153Изменение маршрутизации электронной почты для домена

(transport_map) … 154Об использовании протокола TLS в работе Kaspersky Secure Mail

Gateway …. 155Настройка TLS-безопасности для входящих сообщений электронной

почты .. 156Настройка TLS-безопасности для исходящих сообщений электронной

почты 158О DKIM-подписи к исходящим сообщениям

……………………………………………….. 159Включение и отключение добавления DKIM-подписи к исходящим

сообщениям

……………………………………………………………………………………………..

159Подготовка к добавлению DKIM-подписи к исходящим сообщениям

……………. 160 -

Содержание

8

Добавление DKIM-подписи к сообщениям с адресов определенного

домена . 163Использование протокола TLS в работе Kaspersky Secure Mail

Gateway …………. 165Создание TLS-сертификата

……………………………………………………………………….

165Удаление TLS-сертификата

……………………………………………………………………….

166Подготовка самоподписанного TLS-сертификата к импорту

………………………… 167Подготовка TLS-сертификата, подписанного центром сертификации, к

импорту

…………………………………………………………………………………………………….

168Импорт TLS-сертификата из файла

……………………………………………………………

170Хранилище

…………………………………………………………………………………………………..

172Настройка параметров хранилища

…………………………………………………………….

173Поиск копий сообщений в хранилище

…………………………………………………………

175Просмотр информации о сообщении в хранилище

…………………………………….. 177Доставка сообщения из хранилища получателям

………………………………………. 178Сохранение сообщения из хранилища в файле

…………………………………………. 180Удаление копии сообщения из хранилища

…………………………………………………. 181Очередь сообщений Kaspersky Secure Mail Gateway

………………………………………. 183Включение и отключение отправки и приема сообщений

……………………………. 184Просмотр информации об очереди сообщений, KATA-карантине и

Анти-Спам карантине

…………………………………………………………………………………………………

185Сортировка сообщений в очереди

……………………………………………………………..

186Фильтрация и поиск сообщений по названию очереди

……………………………….. 186Фильтрация и поиск сообщений по ID сообщения в очереди

………………………. 187Фильтрация и поиск сообщений по адресу отправителя сообщений

……………. 188Фильтрация и поиск сообщений по адресу получателя сообщений

……………… 189Фильтрация и поиск сообщений по времени поступления сообщений в

очередь

…………………………………………………………………………………………………….

189Принудительная отправка и удаление сообщений из очереди

…………………….. 190Отчеты о работе Kaspersky Secure Mail Gateway

……………………………………………. 193Содержание отчетов о работе Kaspersky Secure Mail Gateway

……………………. 194Просмотр отчетов о работе Kaspersky Secure Mail Gateway

………………………… 197Удаление отчетов о работе Kaspersky Secure Mail Gateway

………………………… 198Включение и отключение формирования ежедневных

отчетов……………………. 199Настройка параметров ежедневного отчета

………………………………………………. 200Включение и отключение формирования еженедельных отчетов

……………….. 201 -

Содержание

9

Настройка параметров еженедельного отчета

…………………………………………… 202Включение и отключение формирования ежемесячных отчетов

…………………. 204Настройка параметров ежемесячного отчета

…………………………………………….. 204Формирование пользовательского отчета

………………………………………………….. 206Общие параметры Kaspersky Secure Mail Gateway

…………………………………………. 208Настройка параметров соединения с прокси-сервером

………………………………. 209Настройка адресов электронной почты администратора

…………………………….. 211Настройка параметров учетной записи HelpDesk

……………………………………….. 212Об учетной записи HelpDesk

………………………………………………………………….

212Активация и деактивация учетной записи HelpDesk

………………………………… 213Изменение имени пользователя и пароля учетной записи HelpDesk

……….. 214Предоставление учетной записи HelpDesk доступа к черным и белым

спискам пользователя

……………………………………………………………………………

214Предоставление учетной записи HelpDesk доступа к отчетам

…………………. 215Изменение пароля учетной записи Administrator

………………………………………… 215Настройка параметров журнала событий и журнала аудита

……………………….. 216Настройка параметров производительности программы

…………………………….. 217Настройка вида проверенных сообщений

………………………………………………….. 217Настройка шаблона сообщений при удалении вложения

……………………………. 218Экспорт параметров программы

………………………………………………………………..

218Импорт параметров программы

…………………………………………………………………

219Перезапуск программы

………………………………………………………………………………

220Настройка параметра интеграции c Kaspersky Security Center

…………………….. 220Настройка параметров MTA

…………………………………………………………………………..

221Настройка основных параметров MTA

………………………………………………………..

221Настройка расширенных параметров MTA

…………………………………………………. 223SMTP-проверка адресов электронной почты получателей сообщений

………… 227Об SMTP-проверке адресов электронной почты получателей сообщений

.. 227Включение и отключение SMTP-проверки адресов получателей

сообщений228Обновление баз Kaspersky Secure Mail Gateway

…………………………………………….. 230Об обновлении баз

……………………………………………………………………………………

230Об источниках обновлений

………………………………………………………………………..

231Выбор источника обновлений баз

………………………………………………………………

232Настройка расписания и параметров обновления баз

………………………………… 233 -

Содержание

10

Установка стандартных значений параметров обновления баз

…………………… 235Запуск обновления баз вручную

…………………………………………………………………

236Настройка параметров соединения с прокси-сервером для обновления

баз … 236Антивирусная защита сообщений

………………………………………………………………….

239О защите компьютеров от некоторых легальных программ

…………………………. 240О статусах антивирусной проверки сообщений

………………………………………….. 245Включение и отключение антивирусной защиты сообщений

……………………….. 245Включение и отключение антивирусной проверки для правила

…………………… 246Настройка параметров модуля Антивирус

…………………………………………………. 247Установка стандартных значений параметров модуля Антивирус

……………….. 249Настройка действий над сообщениями при антивирусной проверке

……………. 249Настройка меток к теме сообщений по результатам антивирусной

проверки .. 253Настройка ограничений и исключений из антивирусной проверки

сообщений 255Защита сообщений от

спама………………………………………………………………………….

258О статусах проверки сообщений на спам

……………………………………………………

259Включение и отключение защиты сообщений от спама

………………………………. 260Включение и отключение проверки сообщений на спам для правила

………….. 260Настройка параметров модуля Анти-Спам

…………………………………………………. 261Установка стандартных значений параметров модуля Анти-Спам

………………. 263Настройка пользовательского списка DNSBL модуля Анти-Спам

………………… 263Настройка пользовательского списка SURBL модуля Анти-Спам

………………… 265Настройка параметров модуля Анти-Спам для правила

……………………………… 266Настройка действий над сообщениями при проверке на спам

…………………….. 268Настройка меток к теме сообщений по результатам проверки на спам

………… 271Анти-Спам карантин

……………………………………………………………………………………..

274Включение и отключение использования Анти-Спам карантина

………………….. 274Настройка параметров Анти-Спам карантина

…………………………………………….. 275Установка стандартных значений параметров Анти-Спам карантина

…………… 276Защита KATA и интеграция Kaspersky Secure Mail Gateway с

Kaspersky Anti Targeted Attack Platform

…………………………………………………………………………………

277Ввод параметров интеграции на стороне Kaspersky Secure Mail

Gateway ……. 279Подтверждение интеграции на стороне Kaspersky Anti Targeted

Attack Platform

………………………………………………………………………………………………………………..

281 -

Содержание

11

Проверка соединения Kaspersky Secure Mail Gateway с Kaspersky

Anti Targeted Attack Platform

…………………………………………………………………………………………..

283Настройка отправки сообщений Kaspersky Secure Mail Gateway на

проверку Kaspersky Anti Targeted Attack Platform

……………………………………………………….

284Включение и отключение защиты KATA

……………………………………………………..

285Настройка параметров защиты KATA

…………………………………………………………

286Установка стандартных значений параметров защиты KATA

………………………. 286Включение и отключение защиты KATA для правила

…………………………………. 287Настройка действий над сообщениями по результатам проверки KATA

………. 288Настройка меток к теме сообщений по результатам проверки KATA

…………… 289Черные и белые списки адресов

……………………………………………………………………

291О черных и белых списках

адресов…………………………………………………………….

291Настройка параметров персонального черного списка адресов

………………….. 293Просмотр персональных черных и белых списков адресов

…………………………. 294Добавление адресов в персональные черные и белые списки адресов

……….. 295Удаление адресов из персональных черных и белых списков адресов

………… 296Соединение с LDAP-сервером

……………………………………………………………………….

298О соединении с LDAP-сервером

…………………………………………………………………

299Подключение и отключение от LDAP-сервера

……………………………………………. 299Добавление соединения с LDAP-сервером

………………………………………………… 300Удаление соединения с LDAP-сервером

…………………………………………………….

305Включение и отключение соединения с LDAP-сервером

…………………………….. 305Настройка параметров соединения с LDAP-сервером

………………………………… 306Настройка фильтров соединения с

LDAP-сервером……………………………………. 308Работа с программой по протоколу SNMP

………………………………………………………

311О получении информации о работе программы по протоколу SNMP

…………… 311Включение и отключение использования SNMP в Kaspersky Secure

Mail Gateway

……………………………………………………………………………………………………

312Настройка параметров подключения к SNMP-серверу

………………………………… 313Включение и отключение отправки SNMP-ловушек

…………………………………….. 314Информация о системе для Службы технической поддержки

…………………………. 315Создание архива с информацией о системе

………………………………………………. 315Загрузка архива с информацией о системе на жесткий диск

……………………….. 316Удаление архива с информацией о системе

………………………………………………. 317 -

Содержание

12

Журнал аудита Kaspersky Secure Mail Gateway

……………………………………………… 318Просмотр журнала аудита и событий в журнале аудита

……………………………… 319Сортировка событий в журнале аудита

………………………………………………………

320Фильтрация и поиск событий по дате и времени

………………………………………… 321Фильтрация и поиск событий по типу события

……………………………………………. 322Фильтрация и поиск событий по идентификатору

субъекта…………………………. 323Фильтрация и поиск событий по результату события

………………………………….. 323Фильтрация и поиск событий по описанию события

……………………………………. 324Настройка даты и времени в Kaspersky Secure Mail Gateway

………………………….. 326Хранение данных пользователей

…………………………………………………………………..

327Устранение уязвимостей и установка критических обновлений

программы ……… 331Действия после сбоя или неустранимой ошибки в работе программы

…………….. 332Обращение в Службу технической поддержки

……………………………………………….. 333Способы получения технической поддержки

……………………………………………… 333Техническая поддержка по телефону

…………………………………………………………

334Техническая поддержка через Kaspersky CompanyAccount

…………………………. 334Глоссарий

…………………………………………………………………………………………………….

336АО «Лаборатория Касперского»

………………………………………………………………………

343Информация о стороннем коде

……………………………………………………………………..

345Уведомления о товарных знаках

……………………………………………………………………

346Предметный указатель

………………………………………………………………………………….

347Соответствие терминов

…………………………………………………………………………………

353Приложение. Значения параметров программы в сертифицированном

режиме . 354 -

Об этом руководстве

Настоящий документ представляет собой подготовительные процедуры

и руководство поэксплуатации программного изделия «Kaspersky Secure Mail

Gateway».Подготовительные процедуры изложены в разделах «Подготовка к

созданию виртуальноймашины», «Подготовка образов виртуальной машины», «Подготовка

программы к работе» и«Процедура приемки» и содержат процедуры безопасной установки и

первоначальнойнастройки программы, которые необходимы для получения безопасной

(сертифицированной)конфигурации. В разделе «Требования» приведены минимально

необходимые системныетребования для безопасной установки программы.

Остальные разделы этого документа представляют собой руководство

по эксплуатации.Руководство по эксплуатации содержит сведения о том, как

осуществлять безопасноеадминистрирование программы, а также инструкции и указания по

безопасномуиспользованию программы.

В документе также содержатся разделы с дополнительной

информацией о программе.Документ адресован техническим специалистам, в обязанности

которых входит установка иадминистрирование Kaspersky Security Mail Gateway, а также

поддержка организаций,использующих Kaspersky Security Mail Gateway.

В этом разделе

В этом руководстве

…………………………………………………………………………………………………..

14Условные обозначения

……………………………………………………………………………………………..

19 -

Об этом руководстве

14

В этом руководстве

В руководство включены следующие разделы:

Источники информации о программе (см. стр. 22)

Этот раздел содержит описание источников информации о

программе.О Kaspersky Secure Mail Gateway

Этот раздел содержит краткий обзор и функциональные возможности

решения KasperskySecure Mail Gateway. Из раздела вы узнаете о режимах работы

Kaspersky Secure MailGateway, аппаратных и программных требованиях.

Требования (см. стр. 26)

Этот раздел содержит аппаратные и программные требования для

установки и работыпрограммы, а также указания по эксплуатации и требования к

среде.Разделение доступа к функциям программы по пользовательским

ролям (см. стр. 30)Этот раздел содержит описание ролей пользователей программы, а

также действия, которыемогут выполнять пользователи программы.

Режимы работы Kaspersky Secure Mail Gateway (см. стр. 32)

Этот раздел содержит описание режимов работы программы.

Лицензирование программы (см. стр. 34)

Этот раздел содержит информацию об основных понятиях, связанных

с лицензированиемпрограммы.

Подготовка к созданию виртуальной машины (см. стр. 49)

Этот раздел содержит описание действий, которые нужно выполнить

перед созданиемвиртуальной машины программы.

-

Об этом руководстве

15

Подготовка образов виртуальной машины (см. стр. 50)

Этот раздел содержит описание действий, которые нужно выполнить

для подготовки образоввиртуальной машины программы.

Развертывание образа виртуальной машины программы в гипервизоре

VMware ESXi™(см. стр. 52)

Этот раздел содержит пошаговые инструкции по развертыванию

образа виртуальноймашины программы в гипервизоре VMware ESXi.

Развертывание образа виртуальной машины программы в гипервизоре

Microsoft®Hyper-V® (см. стр. 57)

Этот раздел содержит информацию о развертывании образа

виртуальной машиныпрограммы в гипервизоре Microsoft Hyper-V.

Подготовка программы к работе (см. стр. 64)

Этот раздел содержит пошаговые инструкции по подготовке к работе

и первоначальнойнастройке Kaspersky Secure Mail Gateway, которую нужно выполнить

после развертыванияобраза виртуальной машины программы.

Запуск виртуальной машины программы (см. стр. 94)

Этот раздел содержит информацию о запуске виртуальной машины

Kaspersky Secure MailGateway.

Изменение конфигурации виртуальной машины (см. стр. 95)

Этот раздел содержит информацию о том, как изменить конфигурацию

виртуальной машиныв гипервизоре, который вы используете.

Начало работы в веб-интерфейсе программы (см. стр. 97)

Этот раздел содержит информацию о том, как начать работу в

веб-интерфейсе программы. -

Об этом руководстве

16

Интеграция Kaspersky Secure Mail Gateway в почтовую

инфраструктуру организации(см. стр. 99)

Этот раздел содержит инструкции по интеграции Kaspersky Secure

Mail Gateway в почтовуюинфраструктуру организации.

Процедура приемки (см. стр. 118)

Этот раздел содержит описание безопасного состояния программы, а

также проверкиработоспособности модулей Антивирус и Анти-Спам.

Мониторинг Kaspersky Secure Mail Gateway (см. стр. 125)

Этот раздел содержит информацию о мониторинге почтового трафика,

последнихобнаруженных угроз и ресурсов системы.

Работа с правилами обработки сообщений (см. стр. 129)

Этот раздел содержит информацию о правилах обработки сообщений,

настройке ихпараметров и настройке параметров Kaspersky Secure Mail Gateway

для каждого правилаобработки сообщений.

Домены и настройка маршрутизации электронной почты (см. стр.

147)Этот раздел содержит информацию о том, как создавать

транспортную таблицу, настраиватьмаршрутизацию электронной почты, настраивать TLS-безопасность

для входящих иисходящих сообщений, добавлять DKIM-подпись к сообщениям

электронной почты.Использование протокола TLS в работе Kaspersky Secure Mail

Gateway (см. стр. 165)Этот раздел содержит информацию об использовании протокола TLS в

работе KasperskySecure Mail Gateway и о настройке параметров использования

протокола.Хранилище (см. стр. 172)

Этот раздел содержит информацию о хранилище и работе с ним.

Очередь сообщений Kaspersky Secure Mail Gateway (см. стр.

183)Этот раздел содержит информацию об очередях сообщений Kaspersky

Secure Mail Gateway. -

Об этом руководстве

17

Отчеты о работе Kaspersky Secure Mail Gateway (см. стр. 193)

Этот раздел содержит информацию о том, как создавать и

просматривать отчеты о работеKaspersky Secure Mail Gateway.

Общие параметры Kaspersky Secure Mail Gateway (см. стр. 208)

Этот раздел содержит информацию об общих параметрах

программы.Настройка параметров MTA (см. стр. 221)

Этот раздел содержит информацию о настройке основных параметров

MTA.Обновление баз Kaspersky Secure Mail Gateway (см. стр. 230)

Этот раздел содержит информацию об обновлении антивирусных баз,

баз модулейАнти-Спам и Анти-Фишинг.

Антивирусная защита сообщений (см. стр. 239)

Этот раздел содержит информацию об антивирусной защите сообщений

и настройке еепараметров.

Защита сообщений от спама (см. стр. 258)

Этот раздел содержит информацию о защите сообщений от спама и

настройке еепараметров.

Анти-Спам карантин (см. стр. 274)

Этот раздел содержит информацию об Анти-Спам карантине.

Защита KATA и интеграция Kaspersky Secure Mail Gateway с

Kaspersky Anti TargetedAttack Platform (см. стр. 277)

Этот раздел содержит информацию о защите Kaspersky Anti Targeted

Attack Platform и обинтеграции Kaspersky Secure Mail Gateway с Kaspersky Anti

Targeted Attack Platform.Черные и белые списки адресов (см. стр. 291)

Этот раздел содержит информацию о черных и белых списках адресов

электронной почты,которые можно создавать и редактировать в Kaspersky Secure Mail

Gateway. -

Об этом руководстве

18

Соединение с LDAP-сервером (см. стр. 298)

Этот раздел содержит информацию о соединении Kaspersky Secure

Mail Gateway сLDAP-сервером и о настройке параметров и фильтров соединения с

LDAP-сервером.Работа с программой по протоколу SNMP (см. стр. 311)

Этот раздел содержит информацию о работе с программой по

протоколу SNMP, а также онастройке ловушек событий, возникающих во время работы Kaspersky

Secure Mail Gateway.Информация о системе для Службы технической поддержки (см. стр.

315)Этот раздел содержит информацию о том, как сформировать архив с

информацией оKaspersky Secure Mail Gateway для отправки в Службу технической

поддержки «ЛабораторииКасперского».

Журнал аудита Kaspersky Secure Mail Gateway (см. стр. 318)

Этот раздел содержит информацию о работе с журналом аудита

Kaspersky Secure MailGateway.

Настройка даты и времени в Kaspersky Secure Mail Gateway (см.

стр. 326)Этот раздел содержит информацию о настройке даты и времени в

программе.Хранение данных пользователей (см. стр. 327)

Этот раздел содержит информацию о данных пользователей

программы, об использованииэтих данных программой, а также о том, какие пользователи

программы имеют доступ к этимданным.

Устранение уязвимостей и установка критических обновлений

программы (см.стр. 331)

Этот раздел содержит информацию об установке критических

обновлений программы дляустранения уязвимостей.

Действия после сбоя или неустранимой ошибки в работе программы

(см. стр. 332)Этот раздел содержит информацию о действиях после сбоя или

неустранимой ошибки вработе программы.

-

Об этом руководстве

19

Обращение в Службу технической поддержки (см. стр. 333)

Этот раздел содержит информацию о способах и условиях получения

техническойподдержки.

Глоссарий

Этот раздел содержит список терминов, которые встречаются в

тексте документа, а такжеопределения этих терминов.

АО «Лаборатория Касперского» (см. стр. 343)

Этот раздел содержит информацию об АО «Лаборатория

Касперского».Информация о стороннем коде (см. стр. 345)

Этот раздел содержит информацию о стороннем коде, используемом в

программе.Уведомления о товарных знаках

В этом разделе перечислены товарные знаки сторонних

правообладателей, использованныев документе.

Предметный указатель

Этот раздел позволяет быстро найти необходимые сведения в

документе.Соответствие терминов (см. стр. 353)

Этот раздел содержит таблицу соответствия терминов в документе и

ФСТЭК.Приложение (см. стр. 354)

Этот раздел содержит перечень значений параметров программы в

сертифицированномрежиме.

Условные обозначения

В этом документе используются условные обозначения (см. таблицу

ниже). -

Об этом руководстве

20

Таблица 1. Условные обозначения

Пример текста Описание условного обозначения

Обратите внимание на

то, что…

Предупреждения выделены красным цветом и заключены в

рамку. Предупреждения содержат информацию о

действиях, которые могут иметь нежелательные

последствия.

Рекомендуется

использовать…

Примечания заключены в рамку. Примечания содержат

дополнительную и справочную информацию.

Пример:

…

Примеры приведены в блоках на голубом фоне под

заголовком «Пример».

-

Об этом руководстве

21

Пример текста Описание условного обозначения

Обновление – это…

Возникает событие Базы

устарели.

Курсивом выделены следующие элементы текста:

новые термины;

названия статусов и событий программы.

Нажмите на клавишу

ENTER.

Нажмите комбинацию

клавиш ALT+F4.

Названия клавиш клавиатуры выделены полужирным

шрифтом и прописными буквами.

Названия клавиш, соединенные знаком + (плюс), означают

комбинацию клавиш. Такие клавиши требуется нажимать

одновременно.

Нажмите на кнопку

Включить.

Названия элементов интерфейса программы, например,

полей ввода, пунктов меню, кнопок, выделены полужирным

шрифтом.

► Чтобы настроить расписание задачи, выполните следующие

действия:Вводные фразы инструкций выделены курсивом и значком

«стрелка».

В командной строке

введите текст help

Появится следующее

сообщение:

Укажите дату в формате

ДД:MM:ГГ.

Специальным стилем выделены следующие типы текста:

текст командной строки;

текст сообщений, выводимых программой на экран;

данные, которые требуется ввести с клавиатуры.

Переменные заключены в угловые скобки. Вместо

переменной требуется подставить соответствующее ей

значение, опустив угловые скобки.

-

Источники информации о программе

Этот раздел содержит описание источников информации о

программе.Вы можете выбрать наиболее удобный источник информации в

зависимости от важности исрочности вопроса.

В этом разделе

Источники информации для самостоятельного поиска

……………………………………………….. 22Обсуждение программ «Лаборатории Касперского» на форуме

……………………………………. 24Источники информации для самостоятельного поиска

Вы можете использовать следующие источники для самостоятельного

поиска информации оKaspersky Secure Mail Gateway:

страница Kaspersky Secure Mail Gateway на веб-сайте «Лаборатории

Касперского»;страница Kaspersky Secure Mail Gateway на веб-сайте Службы

технической поддержки(База знаний);

электронная справка;

документация.

Если вы не нашли решения возникшей проблемы самостоятельно,

обратитесь в Службутехнической поддержки «Лаборатории Касперского» (см. раздел

«Обращение в Службутехнической поддержки» на стр. 333).

-

Источники информации о программе

23

Для использования источников информации на веб-сайтах требуется

подключение кинтернету.

Страница Kaspersky Secure Mail Gateway на веб-сайте «Лаборатории

Касперского»На странице Kaspersky Secure Mail Gateway

(http://www.kaspersky.ru/business-security/mail-security-appliance)

вы можете получить общуюинформацию о программе, ее возможностях и особенностях

работы.Страница Kaspersky Secure Mail Gateway содержит ссылку на

интернет-магазин. В нем выможете приобрести программу или продлить право пользования

программой.Страница Kaspersky Secure Mail Gateway в Базе знаний

База знаний – это раздел веб-сайта Службы технической

поддержки.На странице Kaspersky Secure Mail Gateway в Базе знаний

(http://support.kaspersky.ru/ksmg) вынайдете статьи, которые содержат полезную информацию,

рекомендации и ответы на частозадаваемые вопросы о приобретении, установке и использовании

программы.Статьи Базы знаний могут отвечать на вопросы, которые относятся

не только кKaspersky Secure Mail Gateway, но и к другим программам

«Лаборатории Касперского».Статьи Базы знаний также могут содержать новости Службы

технической поддержки.Электронная справка Kaspersky Secure Mail Gateway (справка

веб-интерфейса)С помощью веб-интерфейса вы можете управлять Kaspersky Secure

Mail Gateway черезбраузер. Справка содержит информацию о том, как управлять

защитой, настраиватьпараметры программы и решать основные задачи пользователя через

веб-интерфейсKaspersky Secure Mail Gateway (далее также «веб-интерфейс»).

Электронная справка создана для удобства пользователей и не

является полноценнымэквивалентом настоящего документа.

http://www.kaspersky.ru/business-security/mail-security-appliancehttp://support.kaspersky.ru/ksmg

-

Источники информации о программе

24

Документация

В комплект поставки программы включено Руководство пользователя

Kaspersky Secure MailGateway, с помощью которого вы можете установить программу и

произвести настройкупараметров программы.

Обсуждение программ «Лаборатории Касперского» на форуме

Если ваш вопрос не требует срочного ответа, вы можете обсудить

его со специалистами«Лаборатории Касперского» и c другими пользователями на нашем

форуме(http://forum.kaspersky.com).

На форуме вы можете просматривать опубликованные темы, добавлять

свои комментарии,создавать новые темы для обсуждения.

http://forum.kaspersky.com/

-

О Kaspersky Secure Mail Gateway

Программное изделие «Kaspersky Security Mail Gateway»

представляет собой средствоантивирусной защиты типов «Б» четвертого класса защиты и

предназначено для примененияна серверах информационных систем в виртуальных средах.

Основными угрозами, для противостояния которым используется ОО,

являются угрозы,связанные с внедрением в информационные системы из

информационно-телекоммуникационных сетей, в том числе сетей

международногоинформационного обмена (сетей связи общего пользования) и(или)

съемных машинныхносителей информации, вредоносных компьютерных программ

(вирусов) (КВ).В программе реализованы следующие функции безопасности:

разграничение доступа к управлению ОО;

управление работой ОО;

управление параметрами ОО;

управление установкой обновлений (актуализации) БД ПКВ ОО;

аудит безопасности ОО;

выполнение проверок объектов воздействия;

обработка объектов воздействия;

выполнение проверок сообщений электронной почты.

.

-

Требования

26

Требования

Этот раздел содержит аппаратные и программные требования для

установки и работыпрограммы, а также указания по эксплуатации и требования к

среде.Аппаратные и программные требования

Аппаратные и программные требования для создания виртуальной

машины избинарных компонентов

Перед началом работы вам нужно создать виртуальную машину с

установленными файламипрограммы.